疑似使用定向攻击模式的Akira勒索软件分析

时间 : 2023年05月30日 来源: 安天CERT

1.Akira勒索软件概览

近期,安天CERT(CCTGA勒索软件防范应对工作组成员)发现多起Akira勒索软件攻击事件。Akira勒索软件于2023年3月被发现,其攻击载荷暂未发现大规模传播,国外安全厂商发现攻击者通过VPN对受害系统进行初始访问[1],故猜测其背后的攻击组织使用定向攻击模式开展勒索攻击活动。攻击者入侵至受害系统后通过远程桌面协议(RDP)工具或其他工具实现内网传播,勒索软件载荷采用AES+RSA算法对文件进行加密,暂未发现公开的解密工具。

Akira勒索软件采用“双重勒索”即“窃取数据+加密文件”的模式运营,自4月21日起,其背后的攻击组织在Tor网站陆续发布受害者信息和窃取到的数据,截至5月30日共发布25名受害者信息和从11名受害者系统中窃取到的数据,包括建筑、金融、教育和房地产等多个行业。

表1‑1 Akira勒索软件概览

|

家族名称 |

Akira |

|

出现时间 |

2023年3月 |

|

典型传播方式 |

猜测使用定向攻击模式实现入侵,后通过RDP工具进行内网传播 |

|

典型加密后缀 |

.akira |

|

加密算法 |

AES+RSA |

|

解密工具 |

暂未发现公开的解密工具 |

|

加密系统 |

Windows |

|

是否双重勒索 |

是

|

|

勒索信 |

|

经验证,安天智甲终端防御系统(简称IEP)可实现对该勒索软件的有效查杀。

2.样本功能与技术梳理

2.1 攻击流程

1. 通过多种手段入侵受害者系统后,使用工具获取网内其他主机信息;

2. 将窃密工具和勒索软件载荷投放至受害系统中;

3. 将窃取到的数据通过特定C2信道或工具回传至攻击者;

4. 攻击者将受害者信息展示于该组织所使用的Tor网站上;

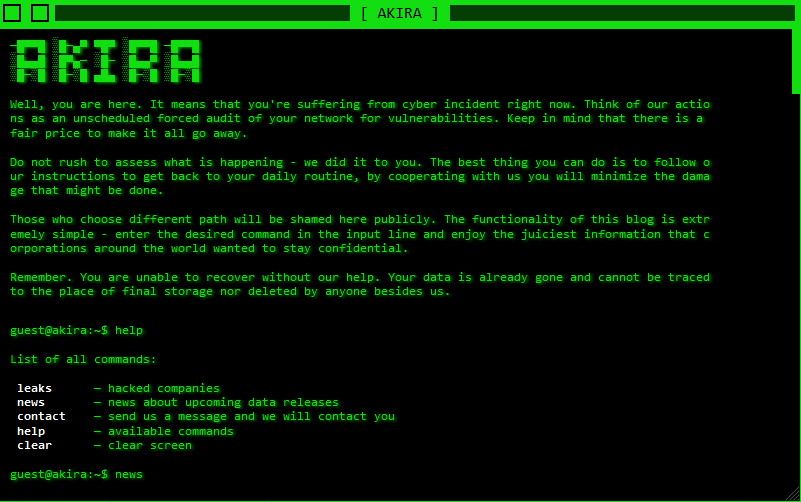

图2‑1 受害者信息

5. 窃密环节完成后,执行勒索软件载荷,投放勒索信并加密数据文件;

6. 受害者通过勒索信中预留的Tor地址信息与攻击者进行谈判;

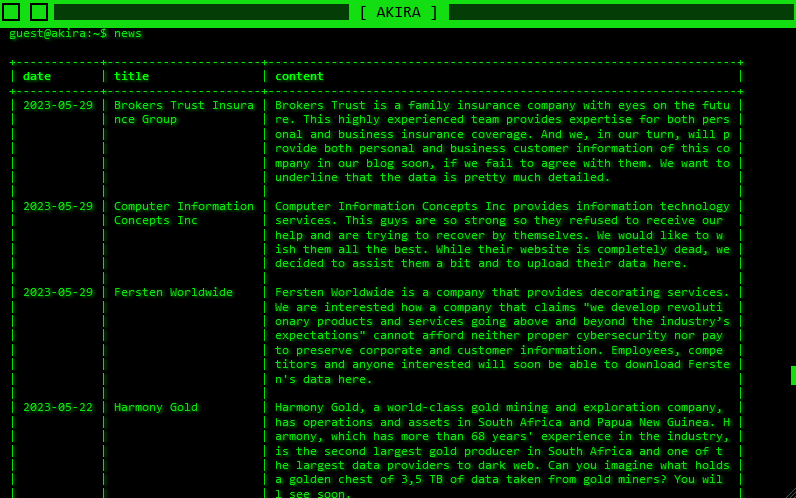

7. 受害者如未满足攻击者需求,攻击者则会公开从受害者系统中窃取到的数据。

图2‑2 公开窃取到的数据

2.2 加密流程

1. Akira勒索软件样本执行后调用命令行工具执行命令删除磁盘卷影备份、禁用系统恢复和绕过Windows Defender安全功能以确保后续流程顺利执行;

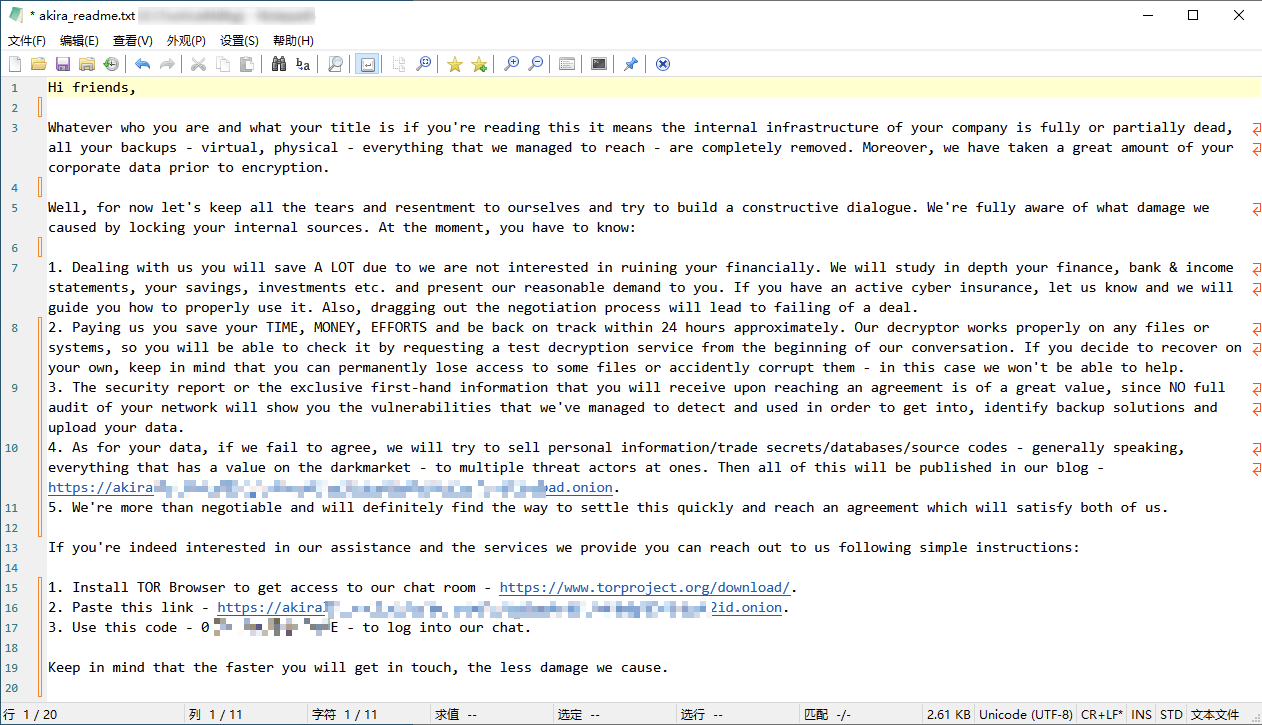

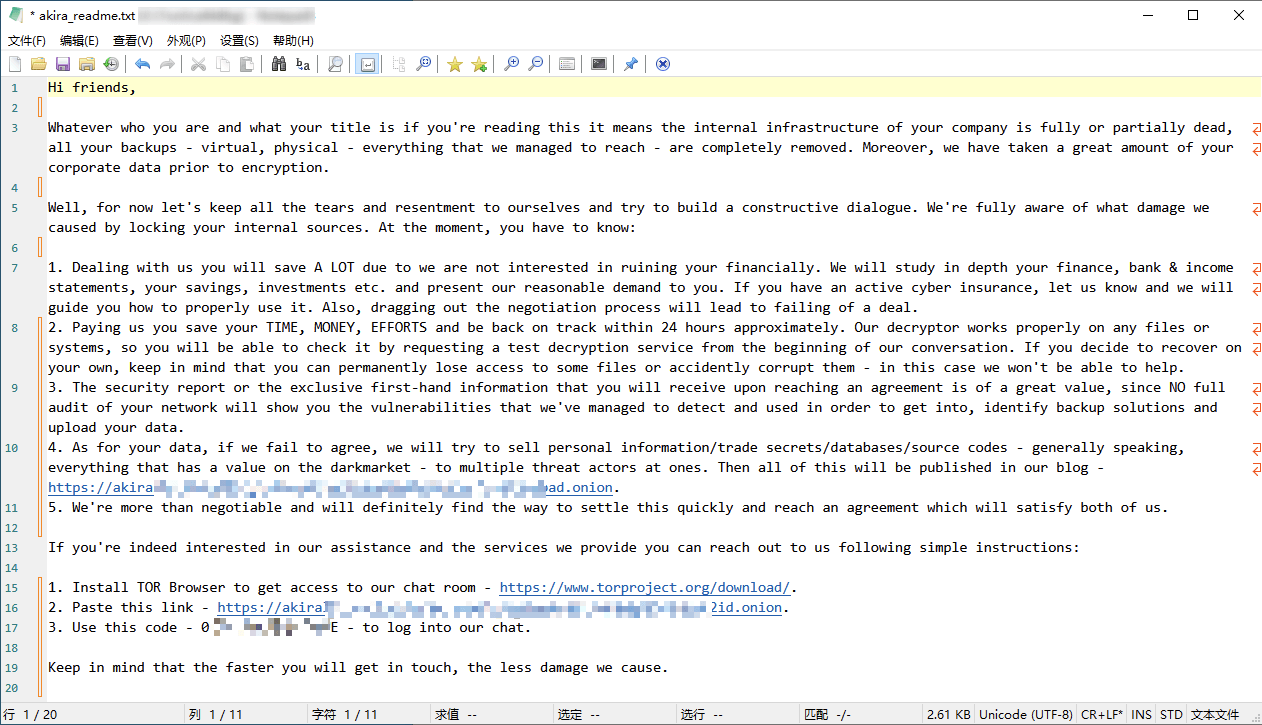

2. 获取系统当前逻辑驱动器列表,在多个路径下放置名为“akira_readme.txt”的勒索信;

图2‑3 勒索信

3. 遍历目录和文件来搜索要加密的文件,排除加密特定扩展名、文件名和文件夹;

表2‑1 被排除加密扩展名、文件名及文件夹

|

扩展名 |

文件名 |

文件夹 |

|

|

.exe |

akira_readme.txt |

%tmp% |

Boot |

|

.dll |

Bootmgr |

%temp% |

Trend Micro |

|

.sys |

BOOTNXT |

%programdata% |

Windows |

|

.msi |

DumpStack.log.tmp |

$Recycle.Bin |

System

Volume Information |

|

.lnk |

pagefile.sys |

$RECYCLE.BIN |

|

|

.akira |

swapfile.sys |

winnt |

|

|

ntuser.dat |

thumb |

||

4. 导入RSA公钥并组合使用AES算法对文件进行加密,被加密文件后缀名修改为.akira;

图2‑4 被加密文件后缀

3.应急处置建议

当机器感染勒索软件后,不要惊慌,可立即开展以下应急工作,降低勒索软件产生的危害:隔离网络、分类处置、及时报告、排查加固、专业服务。

1. 首先要将感染勒索软件的机器断网,防止勒索软件进行横向传播继续感染局域网中的其他机器。

2. 不要重启机器,个别勒索软件的编写存在逻辑问题,在不重启的情况下有找回部分被加密文件的可能。

3. 不要急于重做系统、格式化硬盘等破坏加密文档行为。先备份加密后的文档,被加密后带后缀的文件不具有传染性,可复制到任意计算机上做备份保存,但是恢复的可能性极小。可以根据情况考虑是否等待解密方案,有小部分勒索软件的解密工具会由于各种原因被放出。

4. 虽然可以从后缀名、勒索信等信息判断出勒索软件家族类型。但由于暂时缺失勒索软件在用户网络内如何加密、传播的具体过程,仍无法准确判断其类型。虽然可以从威胁情报库中获取功能相似的病毒样本,通过模拟感染过程来确认,但在感染过程、感染源头的定位还需要细化,建议通过现场安全服务的形式进行定位、溯源。

4.防护建议

针对该勒索软件,安天建议个人及企业采取如下防护措施:

4.1 个人防护

1. 安装终端防护:安装反病毒软件。建议安天智甲用户开启勒索病毒防御工具模块(默认开启);

2. 加强口令强度:避免使用弱口令,建议使用16位或更长的密码,包括大小写字母、数字和符号在内的组合,同时避免多个服务器使用相同口令;

3. 定期更改口令:定期更改系统口令,避免出现口令泄露导致系统遭到入侵;

4. 及时更新补丁:建议开启自动更新安装系统补丁,服务器、数据库、中间件等易受攻击部分应及时更新系统补丁;

5. 关闭高危端口:对外服务采取最小化原则,关闭135、139、445和3389等不用的高危端口;

6. 关闭PowerShell:如不使用PowerShell命令行工具,建议将其关闭;

7. 定期数据备份:定期对重要文件进行数据备份,备份数据应与主机隔离。

4.2 企业防护1. 安装终端防护:安装反病毒软件,针对不同平台建议安装安天智甲终端防御系统;

2. 及时更新补丁:建议开启自动更新安装系统补丁,服务器、数据库、中间件等易受攻击部分应及时更新系统补丁;

3. 开启日志:开启关键日志收集功能(安全日志、系统日志、PowerShell日志、IIS日志、错误日志、访问日志、传输日志和Cookie日志),为安全事件的追踪溯源提供基础;

4. 设置IP白名单规则:配置高级安全Windows防火墙,设置远程桌面连接的入站规则,将使用的IP地址或IP地址范围加入规则中,阻止规则外IP进行暴力破解;

5. 主机加固:对系统进行渗透测试及安全加固;

6. 部署入侵检测系统(IDS):部署流量监控类软件或设备,便于对勒索软件的发现与追踪溯源。安天探海威胁检测系统(PTD)以网络流量为检测分析对象,能精准检测出已知海量恶意代码和网络攻击活动,有效发现网络可疑行为、资产和各类未知威胁;

7. 灾备预案:建立安全灾备预案,安全事件发生时确保备份业务系统可以快速启用;

8. 安天服务:若遭受勒索软件攻击,建议及时断网,并保护现场等待安全工程师对计算机进行排查。安天7*24小时服务热线:400-840-9234。

经验证,安天智甲终端防御系统(简称IEP)可实现对该勒索软件的有效查杀。

图4‑1 安天智甲可实现对该勒索软件的有效查杀

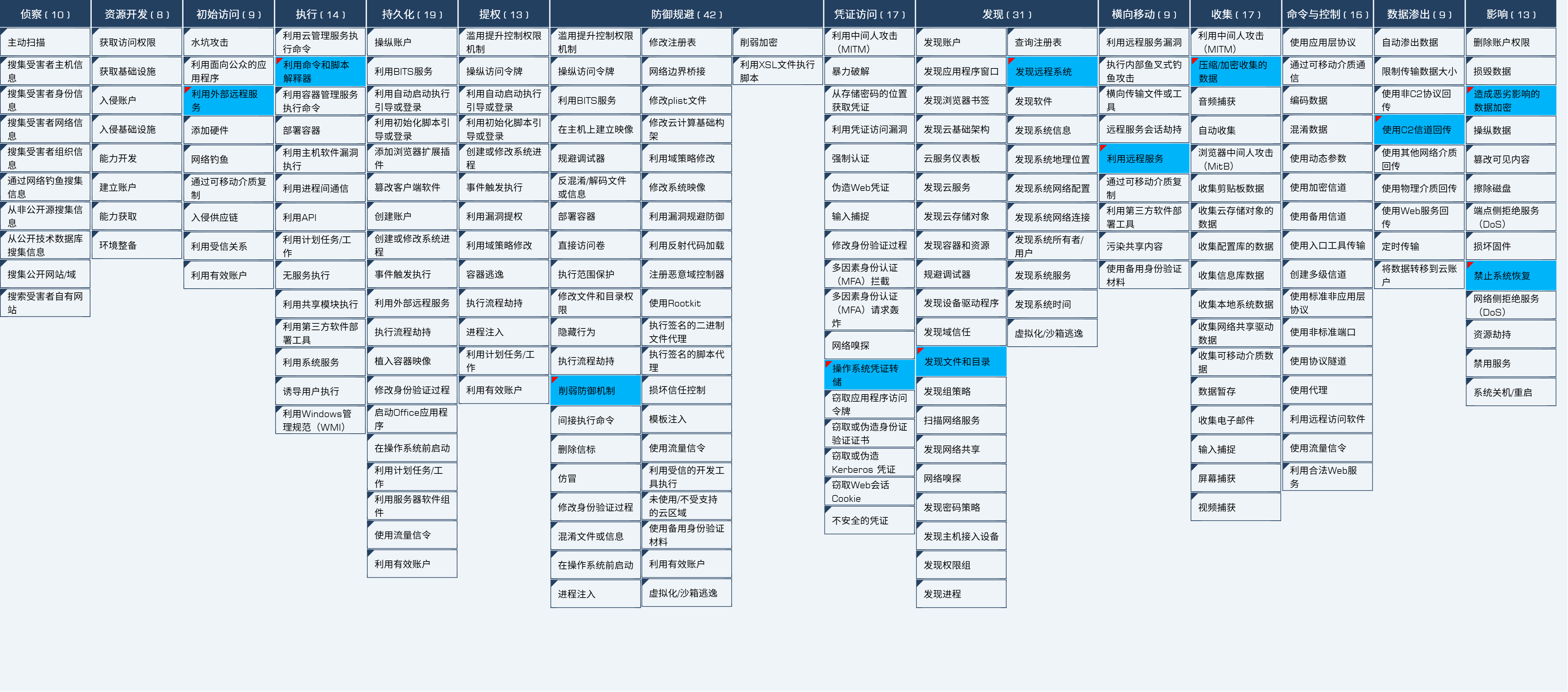

5.事件对应的ATT&CK映射图谱

事件对应的技术特点分布图:

图5‑1 技术特点对应ATT&CK的映射

具体ATT&CK技术行为描述表:

表5‑1 ATT&CK技术行为描述表

|

ATT&CK阶段/类别 |

具体行为 |

注释 |

|

初始访问 |

利用外部远程服务 |

通过远程工具实现初始访问 |

|

执行 |

利用命令和脚本解释器 |

利用PowerShell删除磁盘卷影 |

|

防御规避 |

削弱防御机制 |

绕过Windows

Defender检测 |

|

凭证访问 |

操作系统凭证转储 |

利用lsass.exe实现凭证转储 |

|

发现 |

发现文件和目录 |

发现要跳过加密的文件和目录 |

|

发现远程系统 |

发现网络中的其他远程主机 |

|

|

横向移动 |

利用远程服务 |

利用RDP远程访问其他主机 |

|

收集 |

压缩/加密收集的数据 |

将窃取到的数据压缩进行回传 |

|

数据渗出 |

使用C2信道回传 |

窃取到的数据使用C2信道回传 |

|

影响 |

造成恶劣影响的数据加密 |

采用AES+RSA算法对文件加密 |

|

禁止系统恢复 |

删除磁盘卷影并禁用恢复 |

6.IoCs

|

MD5 |

|

AF95FBCF9DA33352655F3C2BAB3397E2 |

|

431D61E95586C03461552D134CA54D16 |

|

C7AE7F5BECB7CF94AA107DDC1CAF4B03 |

|

E44EB48C7F72FFAC5AF3C7A37BF80587 |

|

D25890A2E967A17FF3DAD8A70BFDD832 |