Pandora勒索软件分析报告

时间 : 2022年03月23日 来源: 安天CERT

1.概述

近期,安天CERT(CCTGA勒索软件防范应对工作组成员)发现多起针对汽车行业的勒索软件攻击事件,包括:Bridgestone(轮胎供应商)公司于2月27日遭受Lockbit 2.0勒索软件攻击,Denso(汽车零部件及系统供应商)公司于3月10日遭受Pandora勒索软件攻击,Snap-on(汽车相关工具制造商)公司和Empire Electronics(汽车照明组件供应商)公司于3月16日遭受Conti勒索软件攻击。

上述事件中,Pandora勒索软件引起了安天CERT的注意。该勒索软件最早出现于2022年2月,主要通过钓鱼邮件、漏洞利用和获取受害者系统登录凭证等方式进行传播,设置控制流混淆干扰逆向分析,采用“双重勒索”(“威胁曝光企业数据+加密数据勒索”)的策略,在系统文件被加密导致工作无法正常运营的情况下,再把窃取到的数据进行泄露。通过样本分析及威胁情报关联发现,Pandora勒索软件与Rook勒索软件部分代码段相似,故推测Pandora可能像Rook一样使用了Babuk的源代码,亦可能是Rook的变种或继承者。

安天智甲终端防御系统(简称IEP)可实现对该勒索软件的有效查杀和对用户终端的切实防护。

2.近期攻击案例及家族情况

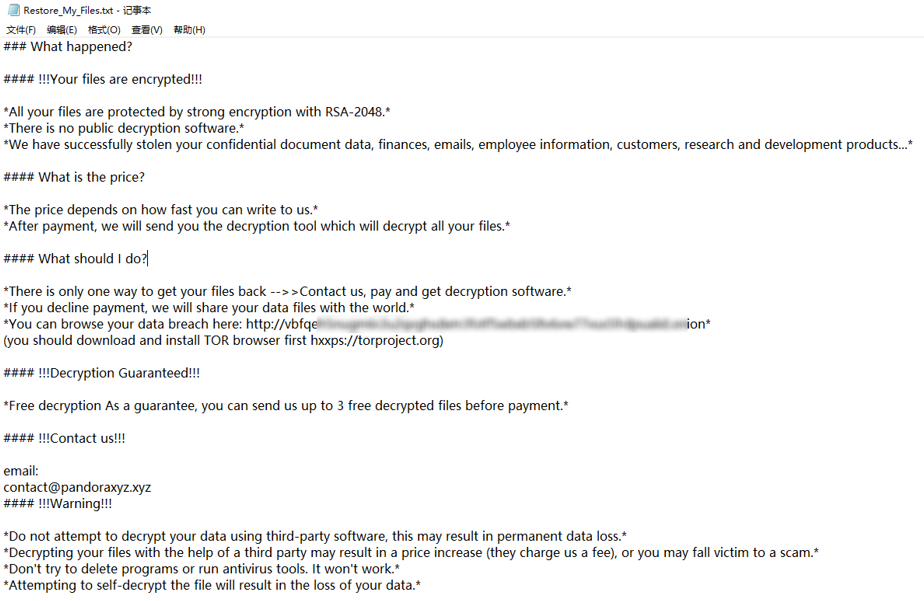

Pandora勒索软件出现于2022年2月,曾于3月10日攻击Denso公司,并于3月13日将窃取到的信息公布在Tor网站的数据泄露平台上(3月16日左右,相关信息已被删除)。

图2-1 Pandora数据泄露平台(部分受害者信息已被删除)

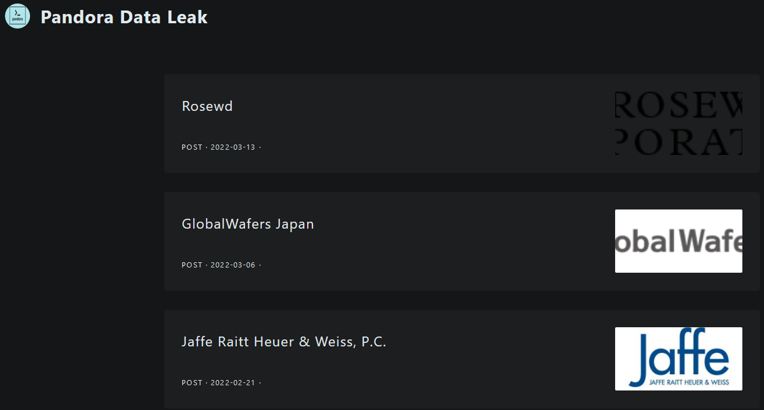

下图为Denso公司相关信息被删除前的受害者信息页面。

图2-2 受害者信息页面

为了证实从受害者Denso系统中成功窃取到了数据,攻击者将所窃取数据的文件名发布在数据泄露平台。根据公开的文件名统计,被窃文件数量为157585个。

图2-3 窃取文件数量

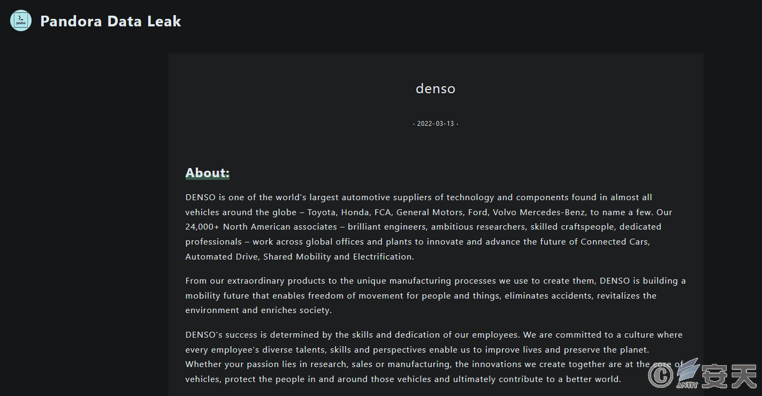

猜测可能迫于外界压力,3月17日前后,Pandora勒索软件的Tor网站受害者页面链接失效。

图2-4 受害者信息页面失效

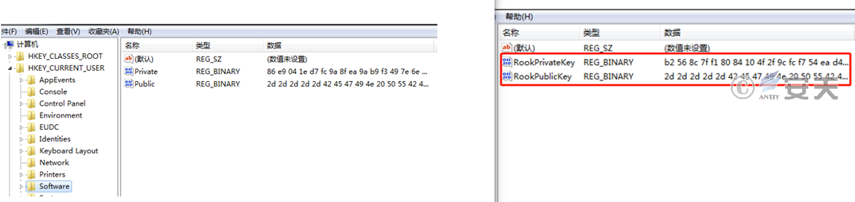

通过样本分析与威胁情报关联发现[1],Pandora勒索软件与Rook勒索软件在部分代码段相似。Rook出现于2021年11月,Denso的分公司曾于2021年12月遭受Rook勒索软件攻击,有人声称此前警告过Denso公司的网络访问凭证被出售[2],猜测这也可能是Denso公司在四个月内两次遭到勒索软件攻击的原因。

Rook勒索软件使用了Babuk勒索软件的源代码[3]。Babuk出现于2021年1月,最初是作为勒索软件即服务(RaaS)运营,4月该组织发表声明停止运营勒索软件即服务,7月Babuk勒索软件的构建器文件被一名原始创建者泄露,9月Babuk勒索软件的完整源代码被泄露。从那时起,有不同的威胁参与者使用源代码来构建勒索软件有效载荷,出现了许多具有与原始Babuk相同属性的各类勒索软件。故推测Pandora可能像Rook一样使用了Babuk的源代码,亦可能是Rook的变种或继承者。

图2-5 相同的密钥存储位置

3.防护建议

针对该勒索软件,安天建议个人及企业采取如下防护措施:

3.1 个人防护

(1)安装终端防护:安装反病毒软件。建议安天智甲用户开启勒索病毒防御工具模块(默认开启);

(2)加强口令强度:避免使用弱口令,建议使用16位或更长的密码,包括大小写字母、数字和符号在内的组合,同时避免多个服务器使用相同口令;

(3)定期更改口令:定期更改系统口令,避免出现口令泄露导致系统遭到入侵;

(4)及时更新补丁:建议开启自动更新功能安装系统补丁,服务器应及时更新系统补丁;

(5)关闭高危端口:关闭3389、445、139、135等不用的高危端口;

(6)关闭PowerShell:如不使用PowerShell命令行工具,建议将其关闭;

(7)定期数据备份:定期对重要文件进行数据备份,备份数据应与主机隔离。

3.2 企业防护

(1)开启日志:开启关键日志收集功能(安全日志、系统日志、PowerShell日志、IIS日志、错误日志、访问日志、传输日志和Cookie日志),为安全事件的追踪溯源提供基础;

(2)设置IP白名单规则:配置高级安全Windows防火墙,设置远程桌面连接的入站规则,将使用的IP地址或IP地址范围加入规则中,阻止规则外IP进行暴力破解;

(3)主机加固:对系统进行渗透测试及安全加固;

(4)部署入侵检测系统(IDS):部署流量监控类软件或设备,便于对勒索软件的发现与追踪溯源。安天探海威胁检测系统(PTD)以网络流量为检测分析对象,能精准检测出已知海量恶意代码和网络攻击活动,有效发现网络可疑行为、资产和各类未知威胁;

(5)灾备预案:建立安全灾备预案,确保备份业务系统可以快速启用;

(6)安天服务:若遭受勒索软件攻击,建议及时断网,并保护现场等待安全工程师对计算机进行排查。安天7*24小时服务热线:400-840-9234。

目前,安天智甲终端防御系统可实现对Pandora勒索软件的查杀与有效防护。

图3-1 安天智甲有效防护

图3-2 安天智甲阻止加密行为

4.勒索软件概览

表4-1 Pandora勒索软件概览

|

出现时间 |

2022年2月 |

|

加密算法 |

AES+RSA |

|

加密系统 |

Windows |

|

加密文件命名方式 |

原文件后缀名.pandora |

|

联系方式 |

contact@pandoraxyz.xyz和Tor网站 |

|

加密文件类型 |

绕过特定名称的文件、文件夹及文件后缀名 |

|

勒索币种与金额 |

与攻击者沟通后得知 |

|

是否有针对性 |

是 |

|

能否解密 |

否 |

|

是否内网传播 |

否 |

|

勒索信界面 |

|

|

数据泄露 |

|

5.样本分析

5.1 样本标签

表5-1 Pandora样本标签

|

病毒名称 |

Trojan[Ransom]/Win32.Pandora |

|

原始文件名 |

M3DO2.exe |

|

MD5 |

0C4A84B66832A08DCCC42B478D9D5E1B |

|

处理器架构 |

Intel 386 or later

processors and compatible processors |

|

文件大小 |

218.00 KB(223,232字节) |

|

文件格式 |

BinExecute/Microsoft.EXE[:X86] |

|

时间戳 |

2022-03-10 00:39:27 |

|

数字签名 |

无 |

|

加壳类型 |

UPX |

|

编译语言 |

Microsoft Visual C++ |

|

VT首次上传时间 |

2022-03-10 12:00:30 |

|

VT检测结果 |

51/69 |

5.2 样本分析

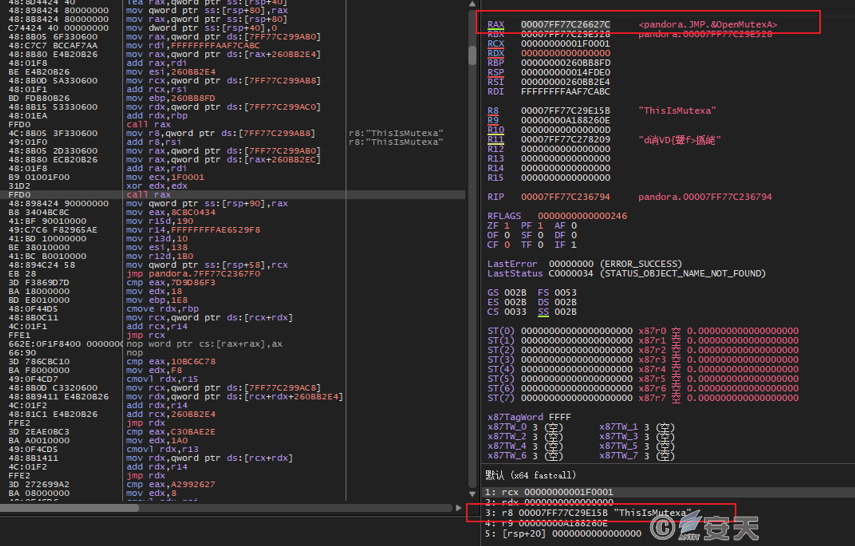

勒索程序执行后,首先会检查当前主机内是否存在互斥量ThisIsMutexa,进而判断下一步是否继续运行程序。

图5-1 检测当前主机中是否存在相同互斥量

如果当前主机中未发现互斥量ThisIsMutexa则创建互斥量,确保只有一个实例在运行。

图5-2 创建互斥量

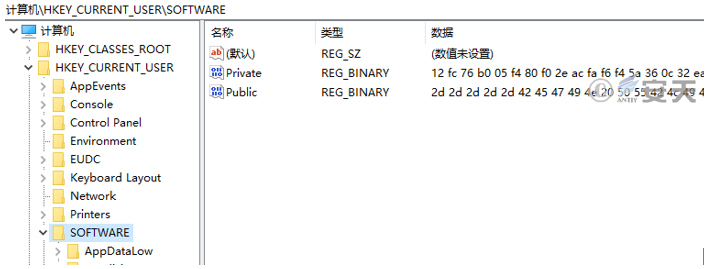

根据设备信息生成RSA密钥。

图5-3 生成RSA密钥

在HKEY_CURRENT_USER\SOFTWARE下创建名为Public和Private的注册表项,用于存储公钥和私钥。

图5-4 注册表存储密钥

设置自身在系统关机时的优先级为0,使自身关机时最后被关闭,最大程度上延长关机前的执行时间。

图5-5 设置自身程序结束优先级

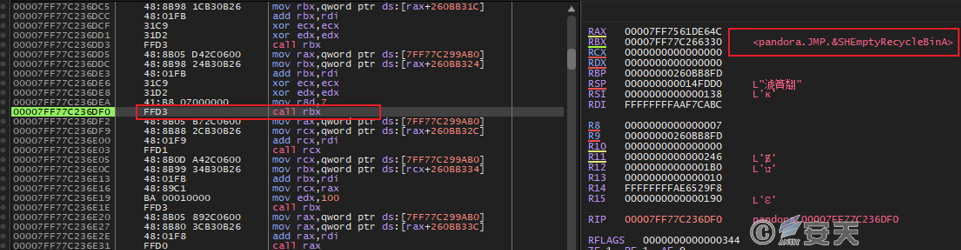

将回收站内的数据进行删除。

图5-6 清空回收站

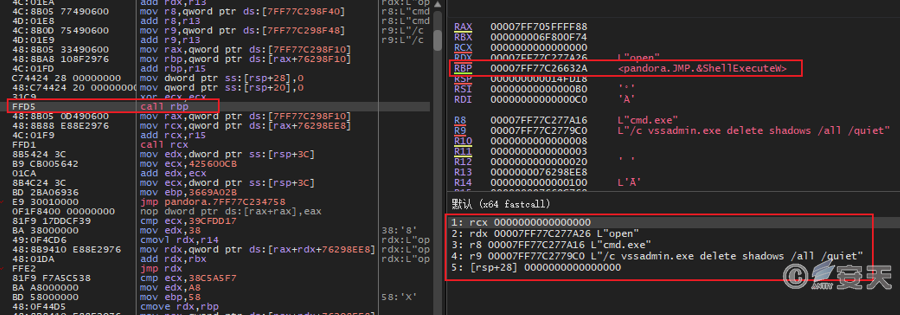

使用vssadmin.exe删除系统卷影,避免受害主机通过恢复卷影的方式恢复被加密文件。

图5-7 删除磁盘卷影

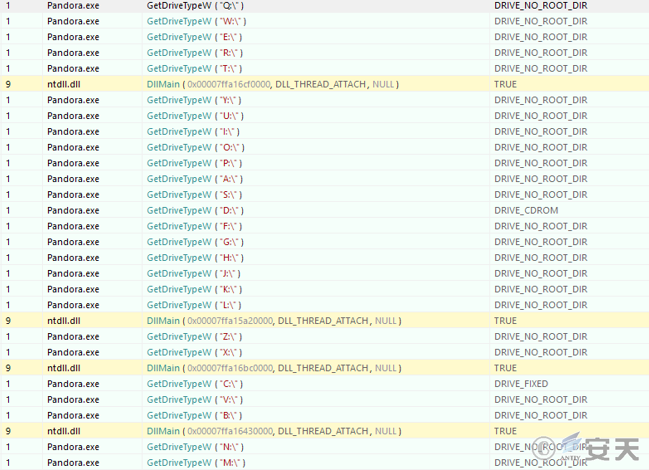

使用GetDriveTypeW函数按照键盘布局的字母顺序检查对应盘符的类型。

图5-8 检查磁盘类型

绕过不加密的文件夹、文件名称及文件,扩展名如下表:

表5-2 绕过不加密的文件夹、文件及扩展名

|

文件/文件夹名称 |

AppData |

Boot |

Windows |

Windows.old |

|

Tor Browser |

Internet Explorer |

Google |

Opera |

|

|

Opera Software |

Mozilla |

Mozilla Firefox |

$Recycle.Bin |

|

|

ProgramData |

All Users |

autorun.inf |

boot.ini |

|

|

bootfont.bin |

bootsect.bak |

bootmgr |

bootmgr.efi |

|

|

bootmgfw.efi |

desktop.ini |

iconcache.db |

ntldr |

|

|

ntuser.dat |

ntuser.dat.log |

ntuser.ini |

thumbs.db |

|

|

Program Files |

Program Files (x86) |

#recycle |

|

|

|

文件扩展名 |

.hta |

.exe |

.dll |

.cpl |

|

.ini |

.cab |

.cur |

.sys |

|

|

.idx |

.drv |

.hlp |

.icl |

|

|

.icns |

.ico |

.ocx |

.pandora |

|

|

.spl |

|

|

|

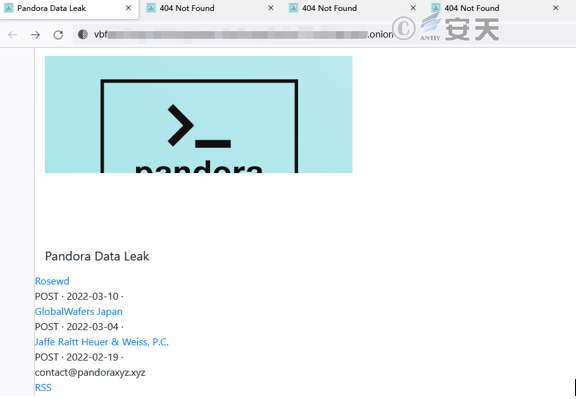

加密文件结束后生成勒索信,内容包含勒索说明、联系方式及Tor网址。

图5-9 勒索信

6.IoCs

IoCs

0C4A84B66832A08DCCC42B478D9D5E1B

附录:关于中国互联网网络安全威胁治理联盟勒索软件防范应对专业工作组

国家互联网应急中心(CNCERT/CC)联合国内头部安全企业成立“中国互联网网络安全威胁治理联盟勒索软件防范应对专业工作组”(简称“CCTGA勒索软件防范应对工作组”),从勒索软件信息通报、情报共享、日常防范、应急响应等方面开展勒索软件防范应对工作,并定期发布勒索软件动态至官方网站(https://www.cert.org.cn/publish/main/44/index.html)或微信公众号(国家互联网应急中心CNCERT)。