近日,安天 CERT 在梳理网络安全事件时发现一个名为 Zloader 的银行木马变种程序。Zloader 又名 Terdot,自 2016 的银行木马变种并非采用传统方式进行传播,攻击者采取通过网页广告重定向至恶意的下载站下载恶意代码,通常模仿 TeamViewer、Zoom、Discord 等流行应用程序。

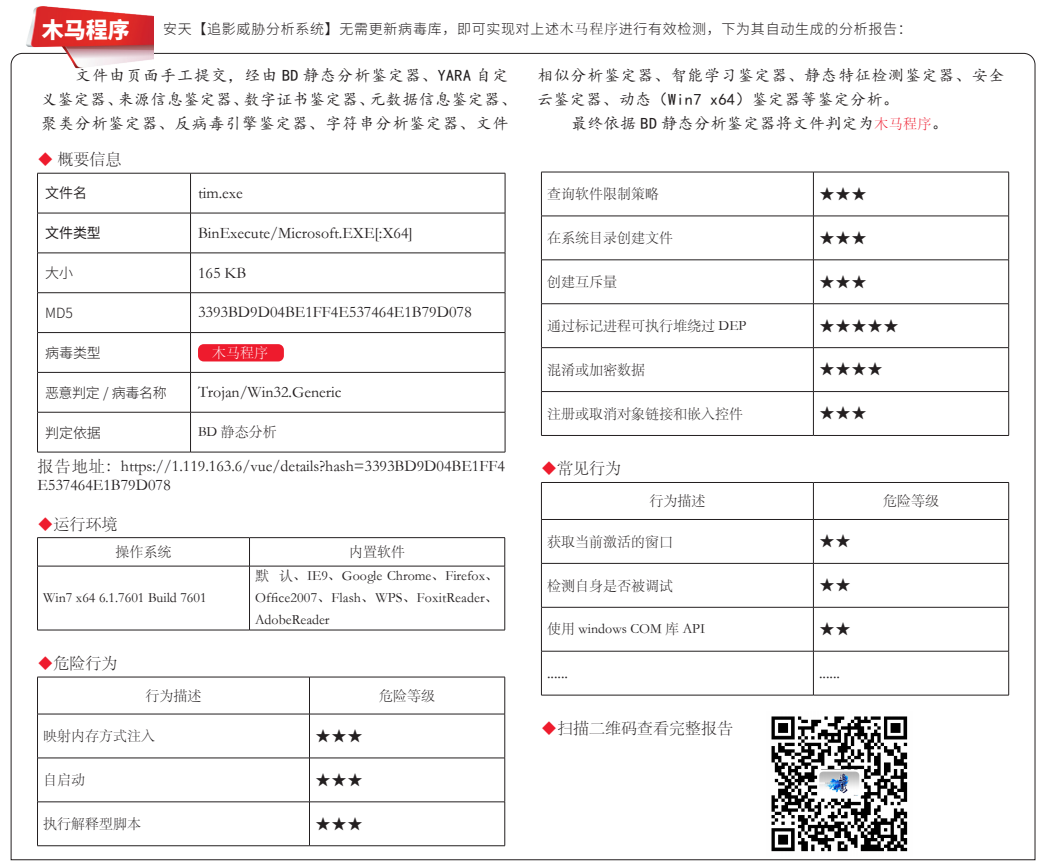

当 用 户 在 Google 浏 览 器 中 搜 索TeamViewer 安装程序,之后点击 Google 广告,重定向至攻击者网站下载恶意文件。Zloader银行木马变种的 Dropper 从经典的恶意宏文档变为已签名的 MSI 恶意文件,并依靠后门程序和 LOLBAS 脚本绕过防御。该恶意代码通常窃取银行凭证。该恶意代码新增禁用 Windows Defender 服务等功能。下载的 msi 文件释放并执行相关脚本与载荷文件,其中 updatescript.bat 的功能是禁用 Windows Defender 所有模块、隐藏恶意软件的所有组件、下载可执行文件并通过 LOLBAS 脚本执行。nsudo.bat 功能为以系统最高权限禁用 Windows Defender 服务。载荷执行后,首先是在 %APPDATA% 内创建随机名称的目录,并在目录中创建自己的副本,然后通过修改注册表项自启动,之后创建名为msiexec.exe 的傀儡进程并挂起,注入相关代码,当 msiexec.exe 进程恢复后实现窃取 Cookie、登录凭证和所有敏感信息等功能。

安天 CERT 提醒广大政企客户,要提高网络安全意识,在日常工作中要及时进行系统更新和漏洞修复,不要随意下载非正版的应用软件、非官方游戏、注册机等。收发邮件时要确认收发来源是否可靠,更加不要随意点击或者复制邮件中的网址,不要轻易下载来源不明的附件,发现网络异常要提高警惕并及时采取应对措施,养成及时更新操作系统和软件应用的好习惯。确保所有的计算机在使用远程桌面服务时避免使用弱密码,如果业务上无需使用远程桌面服务,建议将其关闭。目前,安天追影产品已经实现了对该类木马的鉴定;安天智甲已经实现了对该木马的查杀。