近日,安天 CERT 在梳理网络安全事件时发现一个名为 DearCry 的勒索软件。该勒索软件最早于 2021 年 3 月被发现,主要通过利用 Microsoft Exchange Server 相关漏洞进行传播。经验证,安天智甲终端防御系统(简称 IEP)的勒索软件防护模块可有效阻止 DearCry 勒索软件的加密行为。

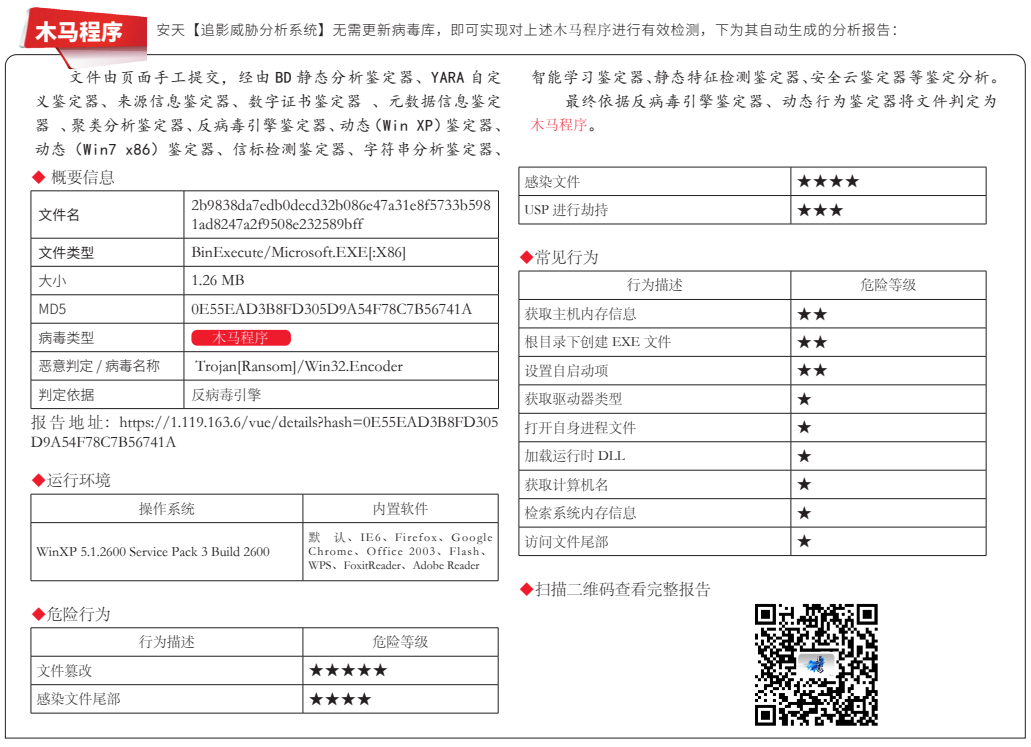

攻 击 者 通 过 利 用 CVE-2021-26855、CVE-2021-26857、CVE-2021-26858 和CVE-2021-27065 的漏洞组合实现 DearCry勒索软件落地。该勒索软件使用 AES-256加密算法来加密文件,并使用硬编码的RSA 公钥加密 AES 密钥。样本在加密文件时,首先会创建被加密文件的副本,并将副本命名为原文件名同时追加 ".CRYPT"后缀,随后把加密的文件内容写入其中,将原文件用 1MB 大小的 0x41 数据内容覆盖,然后删除原文件,通过覆写文件的方式防止恢复数据。该样本不能自动传播,需要通过人为利用漏洞投放,且没有删除卷影的功能。样本会在磁盘根目录下和路径中包含字符串“desktop”的目录下创建名为“readme.txt”的勒索信,勒索信中包含一个 HASH 和联系邮箱,攻击者可通过该 HASH 得知受害者所用的 RSA 公钥。具体勒索金额和赎回方式需要和攻击者联系。

▲ DearCry 勒索信

DearCry 勒 索 软 件 采 用“AES-256 + RSA-2048”加密文件,目前被加密的文件在未得到密钥前暂时无法解密。

安天提醒广大用户,及时备份重要文件,且文件备份应与主机隔离;及时安装更新补丁,避免勒索软件利用漏洞感染计算机;对非可信来源的邮件保持警惕,避免打开附件或点击邮件中的链接;尽量避免打开社交媒体分享的来源不明的链接,给信任网站添加书签并通过书签访问;避免使用弱口令或统一的密码;确保所有的计算机在使用远程桌面服务时采取 VPN 连接等安全方式,如果业务上无需使用远程桌面服务,建议将其关闭;可以使用反病毒软件(如安天智甲)扫描邮件附件,确认安全后再运行。

目前,安天追影产品已经实现了对该类勒索软件的鉴定;安天智甲已经实现了对该勒索软件的查杀。