144期报告汇总

安天发布《Emotet 恶意木马新变种分析报告》

近期,安天 CERT(安全研究与应 急处理中心)在梳理网络安全事件时发现 Emotet 恶意木马仍然处于活跃状态,新变 种正在不断地被投放。

Emotet 是一类银行木马,当前版本 的 Emotet 下 载 器 使 用 了 Powershell 执 行 最终命令。其传播途径为电子邮件钓鱼攻 击。攻击者使用钓鱼网站,其中包含一个 吸引受害者点击的链接,点击后会静默 下载恶意代码,该恶意代码通常是一个 Word 文档,它会提示受害者启用宏,一 旦开启,VBA 脚本将会在后台执行,下载 恶意代码载荷并运行。VBA 代码作为恶意 Office 文档的一部分,只要宏被启用, 代码就会在后台执行。作为一种混淆代码 的尝试,开发人员添加了大量未被使用的 文本,只有整个代码的一部分是可用的, 并且它隐藏得很好。初始命令的宏代码是 Sub AutoOpen(),在子过程结束时看到 调用了 Application.run 方法,它使用了诸 如“DsPBkKtzcIwF”、“ndUzTzJ” 等 字 符,它们分别是生成命令与调用 WScript. Shell 来执行命令的功能。经过多次解密后, 可 以 看 到 使 用 了“CMD Comspec /v /c powershell”,调用 Powershell 执行恶意命 令。

安天 CERT 提醒广大网络使用者, 要提高网络安全意识,在日常工作中要及 时进行系统更新和漏洞修复,不要随意下 载非正版的应用软件、非官方游戏、注册 机等。收发邮件时要确认收发来源是否可 靠,更加不要随意点击或者复制邮件中的 网址,不要轻易下载来源不明的附件,发 现网络异常要提高警惕并及时采取应对措 施,养成及时更新操作系统和软件应用的 好习惯。

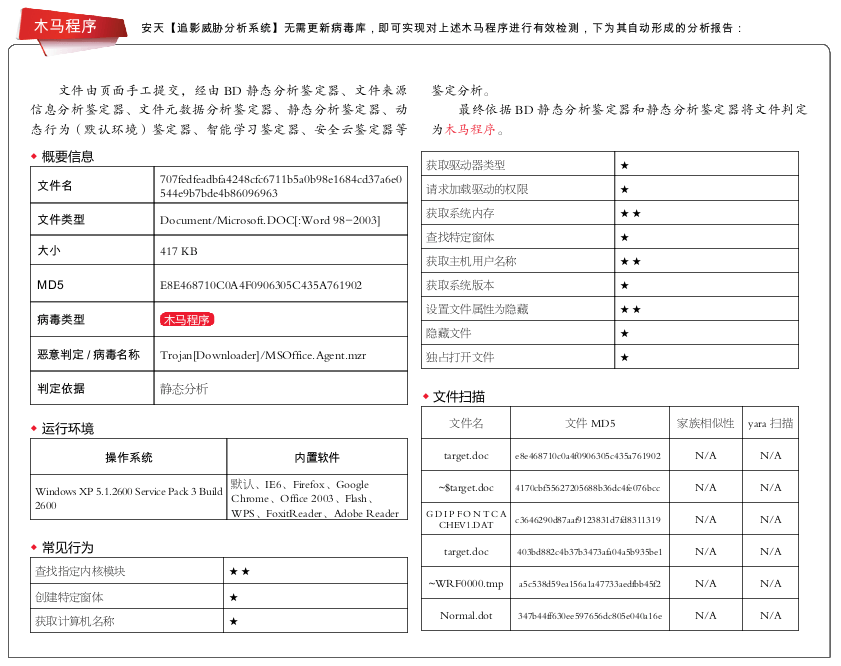

目前,安天追影产品已经实现了对该 类恶意代码的检出。