135期报告汇总

安天发布《某钓鱼邮件事件样本分析》

安天捕风小组在一次外出取证过程中, 发现了一起钓鱼邮件攻击事件。攻击者通过 钓鱼邮件对目标进行攻击,其主要的攻击方 式有两种:一种是仿冒链接,诱骗邮箱密码; 另一种是通过附件放马。

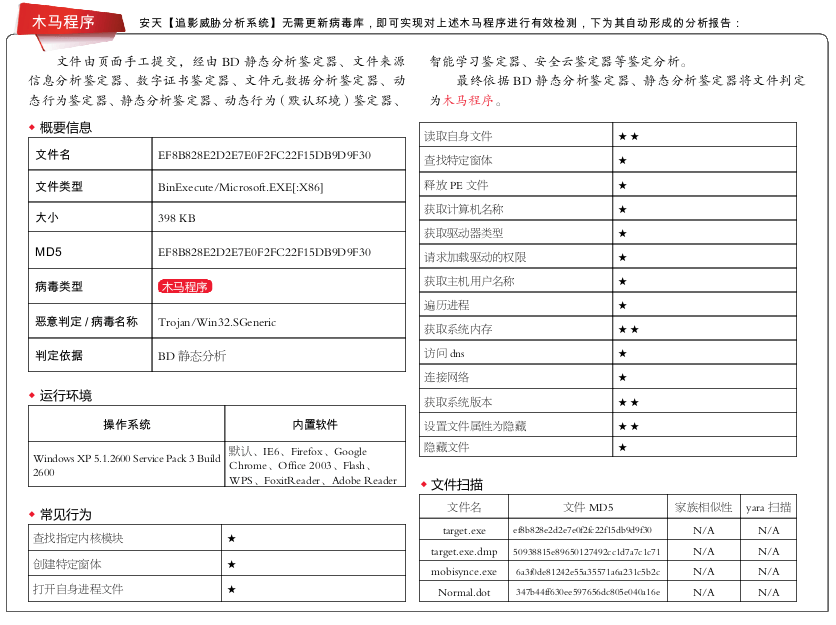

通过邮件附件放马是一种常见的攻击 手段。该事件中附件的名称是“Technology Promotion Points For Review.docx .zip”, 解压之后是一个 exe 文件:“Technology Promotion Points For Review.docx .exe”,该文件名在“.docx .exe”之间 存在大量的空格,以此来伪装成 doc 文件诱 导受害者点击。用户在不知情的情况下点击 “Technology Promotion Points For Review. docx .exe”后,该程序会在 c:\intel\logs 目录下释放 mobisynce.exe。mobisynce.exe 是 一个下载器,可能会下载其他的木马到用户机器,从而获取更多有价值信息。

Mobisynce.exe 运行后,会先对程序中的 加密字符串通过单字节密钥进行解密,以得 到需要的字符串。然后通过查找当前进程列 表名中是否有包含“avg”字符串的进程,以 此来判断是否存在 avg 相关的杀毒软件。如 果不存在与 avg 相关的杀软进程,则创建新 线程,并在该线程中判断是否存在注册表启 动项“HKCU\Software\Microsoft\Windows\ CurrentVersion\Run\igfxmsw”,如果不存 在该注册表项,则创建后门进程并通过管 道的方式接收执行后续的攻击者指令。之 后,创建注册表启动项“HKCU\Software\ Microsoft\Windows\CurrentVersion\Run\ igfxmsw”,并设置 Mobisynce.exe 为自启动。 Mobisynce.exe 会尝试连接 C&C 控制服务 器:wingames2015.com。如果连接成功则开始搜集系统信息并拼装成 HTTP GET 请求, 并将 HTTP GET 请求发送到 C&C 服务器的 ldtvtvqs/accept.php? 页面。最后,mobisynce. exe 会循环监听执行后门命令,当 C&C 服务 器向木马发送含有“Yes file”字符串的指令时, 木马会在指令中提取“[“与”]”中间的命令, 并通过 ShellExecuteA 函数执行该命令。

安天建议广大网络使用者及时进行弱密 码检查,将所有弱密码修改为强密码;不要 轻信各种以管理员身份发送的通知邮箱故障、 即将到期、即将封闭等通知;谨慎对待陌生 人发来邮件的各类附件;安装邮件过滤软件, 以阻止多数初级的钓鱼邮件。企业应加强人 员安全意识,企业 IT 团队应定期开展内部防 网络钓鱼活动,真正帮助提高意识。目前, 安天追影产品已经实现了对该类样本的检出。