132期报告汇总

安天发布《使用“天堂之门”技术的挖矿木马分析报告》

近日,安天 CERT(安全研究与应急 处理中心)发现一例使用了名为“天堂之 门”(Heaven's Gate)技术的挖矿木马。 该技术可使 32 位的载荷注入到 64 位进程 中,虽然该技术在 2009 年就已出现,但在 目前新出现的挖矿样本中仍极为少见。

在 64 位系统上运行该样本,其会运行 一个记事本实例,带有挖矿的典型参数。 在 ProcessExplorer 中查看内存中的字符串, 可以清楚地看到它并不是一个真正的记事 本进程,而是挖取门罗币的恶意代码。释 放截荷的 Dropper 是 32 位,但它将有效载 荷注入了 64 位的记事本中。微软官方的 API 并不支持这种注入,只允许从 64 位应 用程序读取或写入 32 位进程程序,但不能反过来。

“天堂之门”技术在 2009 年首次被 一位绰号为 Roy G. Biv 的黑客所提出。在 2015 年的博客文章中,Alex Ionescu 描述 了这种技术的缓解措施。在 64 位版本的 Windows 上运行的每个 32 位进程都在被 称为 WoW64 的特殊子系统中运行,该子 系统模拟 32 位环境。我们可以将其解释为 在 64 位进程内创建的 32 位沙箱。因此, 首先创建该进程的 64 位环境。然后,在它 内部创建 32 位环境。该应用程序在此 32 位环境中执行,并且无法访问 64 位部分。 32 位进程本身无法看到 64 位部分,并且 仅限于使用 32 位 DLL。为了向 64 位进程 注入数据,需要使用适当函数的 64 位版本。32 位和 64 位代码执行可通过代码段 的不同地址访问:32 位为 0x23,64 位为 0x33,于是可以使用汇编指令进行更改, 这就是“天堂之门”的技术原理。

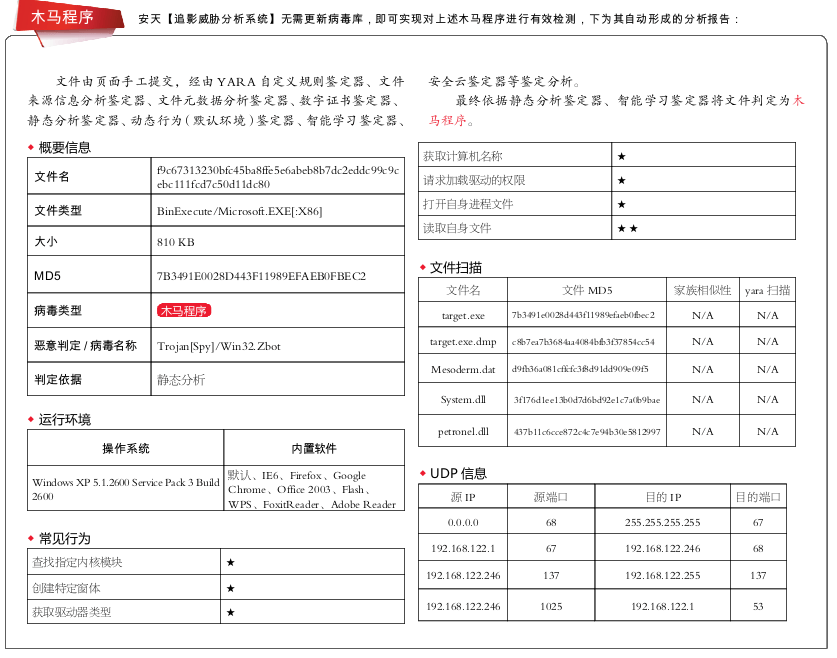

安天 CERT 提醒广大网络使用者,要 提高网络安全意识,在日常工作中及时进 行系统更新和漏洞修复,不要随意下载非 正版的应用软件、非官方游戏、注册机等。 收发邮件时要确认收发来源是否可靠,更 加不要随意点击或者复制邮件中的网址, 不要轻易下载来源不明的附件,发现网络 异常要提高警惕并及时采取应对措施,养 成及时更新操作系统和软件应用的好习 惯。目前,安天追影产品已经实现了对该 类恶意代码的检出。