安天网络行为检测能力升级通告(20260426)

时间:2026年04月26日 来源:安天

安天长期基于流量侧数据跟踪分析网络攻击活动,识别和捕获恶意网络行为,研发相应的检测机制与方法,积累沉淀形成了安天自主创新的网络行为检测引擎。安天定期发布最近的网络行为检测能力升级通告,帮助客户洞察流量侧的网络安全威胁与近期恶意行为趋势,协助客户及时调整安全应对策略,赋能客户提升网络安全整体水平。

1. 安天网络行为检测能力概述

安天网络行为检测引擎收录了近期流行的网络攻击行为特征。本期新增检测规则91条,本期升级改进检测规则52条,网络攻击行为特征涉及代码执行、代码注入等高风险,涉及漏洞利用、文件上传等中风险。

2. 更新列表

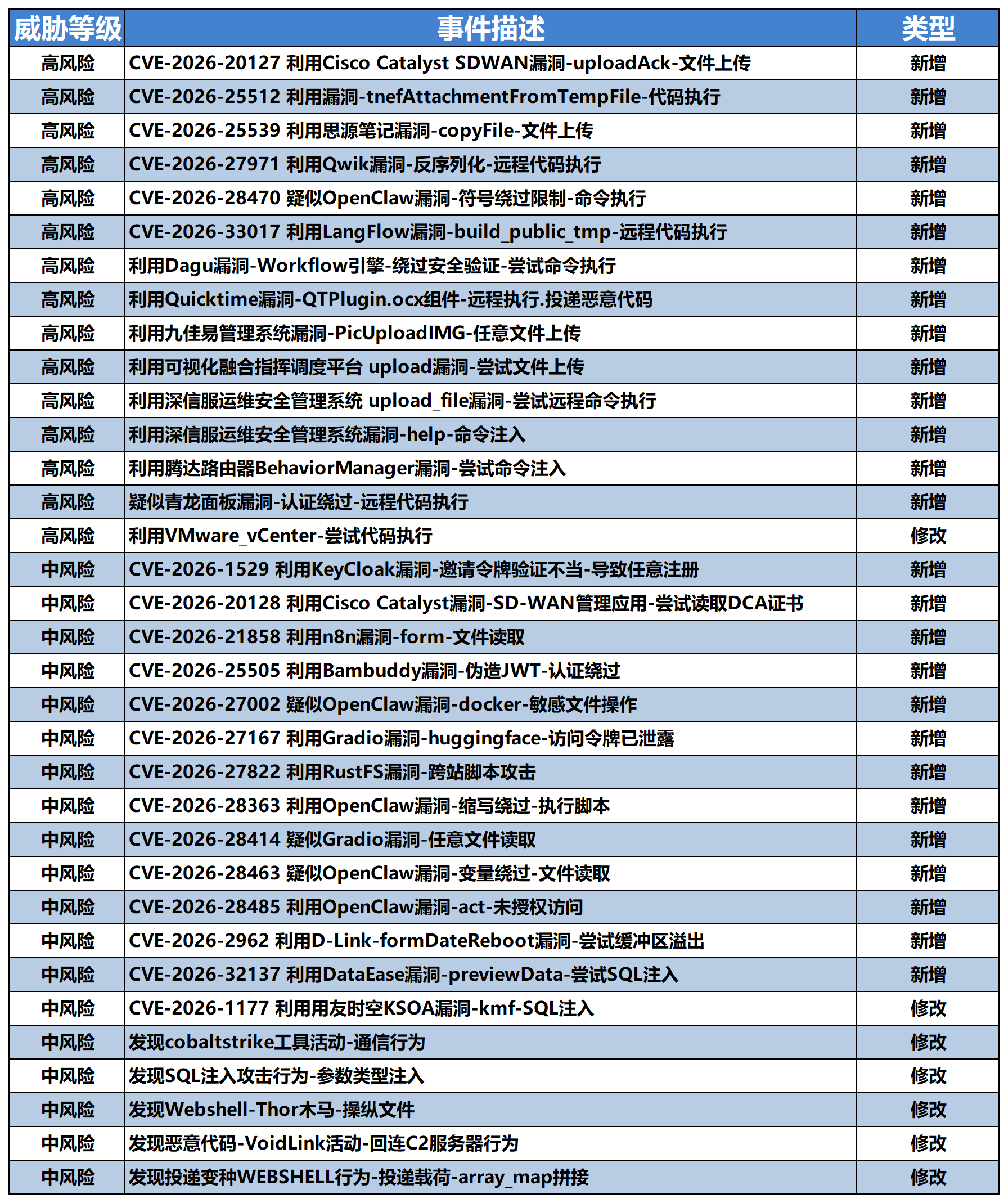

本期安天网络行为检测引擎规则库部分更新列表如下:

安天网络行为检测引擎最新规则库版本为Antiy_AVLX_2026042307,建议及时更新安天探海威胁检测系统-网络行为检测引擎规则库(请确认探海系统版本为:6.6.1.4 及以上,旧版本建议先升级至最新版本),安天售后服务热线:400-840-9234。

3. 网络流量威胁趋势

当前,AI 安全领域已全面进入高强度军备竞赛阶段,攻防模式发生根本性转变。攻击端逐步摆脱人工主导,转向 AI 自主化实施,能够自动完成漏洞挖掘、攻击生成与渗透执行,大幅降低攻击门槛、提升攻击效率与隐蔽性。防御端则从传统边界防护,升级为多维度智能协同防御,依靠 AI 实时监测、快速响应与动态对抗。面对日趋激烈的对抗节奏,企业亟需建立覆盖模型安全、数据安全、供应链安全及日常运营管控的全生命周期治理体系,通过系统化、智能化防御能力建设,持续提升安全韧性,以应对快速迭代升级的 AI 安全威胁。

此外,研究人员发现,攻击者冒充IT或技术支持人员,通过Microsoft Teams跨租户通信,以社交工程诱骗用户授予远程访问权限。攻击者利用Quick Assist等工具建立立足点,经侦察、载荷部署、注册表配置等步骤,通过WinRM协议横向移动至域控制器等高价值资产,部署远程管理工具,并使用Rclone将业务敏感数据窃取至外部云存储。

本期活跃的安全漏洞信息

1OpenClaw审批绕过漏洞(CVE-2026-32921)

2Google Chrome代码执行漏洞(CVE-2026-5279)

3Apache Airflow安全绕过漏洞(CVE-2025-66236)

4OpenClaw沙盒绕过漏洞(CVE-2026-33581)

5OpenClaw权限提升漏洞(CVE-2026-33579)

值得关注的安全事件

1安天科技肖新光接受《环球时报》采访 解读AI“投毒”相关问题

2026年4月21日,国家安全部公众号曝光AI“投毒”黑灰产业链,该行为通过恶意数据污染模型,威胁国家安全。安天科技肖新光等人接受《环球时报》采访。有网络安全专家指出AI投毒呈链条化、隐蔽化、跨境化特征,可在训练、微调、应用阶段实施,传统安全手段难以防范且攻击成本极低。

4月22日,《环球时报》刊发相关报道,提出需建立关键领域数据白名单,构建模型审计与溯源体系,同时呼吁压实平台责任、加强国际合作、鼓励公众举报,凝聚多方力量防范AI“投毒”风险,守护国家数据主权。

2TikTok下载器扩展窃取13万用户数据

安全研究人员发现一起大规模浏览器扩展恶意攻击活动。攻击者运营至少12个伪装成TikTok视频下载器的Chrome及Edge扩展程序,利用共享代码库和克隆技术实施持续性攻击。这些扩展程序先以合法功能运营6至12个月积累用户信任,再通过远程配置机制注入恶意代码,从而绕过应用商店审核。目前已造成超13万名用户受害,约1.25万用户仍处于活跃感染状态。多个扩展甚至获得应用商店"精选"徽章,进一步降低用户警惕。相关基础设施采用域名抢注技术伪装合法性。

安天探海网络检测实验室简介

安天探海网络检测实验室是安天科技集团旗下的网络安全研究团队,致力于发现网络流量中隐藏的各种网络安全威胁,从多维度分析网络安全威胁的原始流量数据形态,研究各种新型攻击的流量基因,提供包含漏洞利用、异常行为、应用识别、恶意代码活动等检测能力,为网络安全产品赋能,研判网络安全形势并给出专业解读。