安天网络行为检测能力升级通告(20260412)

时间:2026年04月12日 来源:安天

安天长期基于流量侧数据跟踪分析网络攻击活动,识别和捕获恶意网络行为,研发相应的检测机制与方法,积累沉淀形成了安天自主创新的网络行为检测引擎。安天定期发布最近的网络行为检测能力升级通告,帮助客户洞察流量侧的网络安全威胁与近期恶意行为趋势,协助客户及时调整安全应对策略,赋能客户提升网络安全整体水平。

1. 安天网络行为检测能力概述

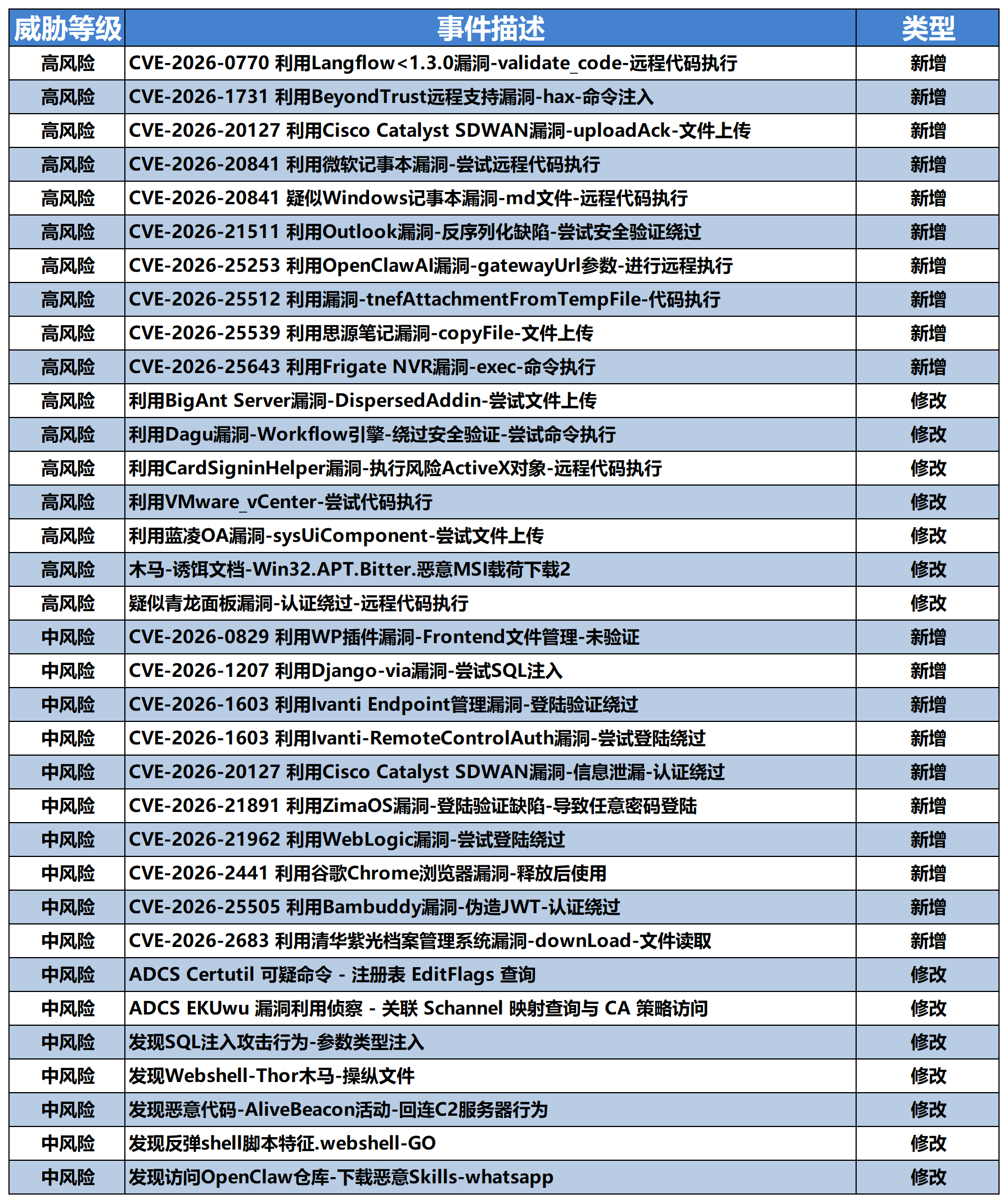

安天网络行为检测引擎收录了近期流行的网络攻击行为特征。本期新增检测规则120条,本期升级改进检测规则108条,网络攻击行为特征涉及代码执行、代码注入等高风险,涉及漏洞利用、文件上传等中风险。

2. 更新列表

本期安天网络行为检测引擎规则库部分更新列表如下:

安天网络行为检测引擎最新规则库版本为Antiy_AVLX_2026040907,建议及时更新安天探海威胁检测系统-网络行为检测引擎规则库(请确认探海系统版本为:6.6.1.4 及以上,旧版本建议先升级至最新版本),安天售后服务热线:400-840-9234。

3. 网络流量威胁趋势

近期,网络流量威胁正呈现AI 赋能、规模化、供应链化的显著演变特征,攻击门槛持续降低,关键基础设施与 AI 生态成为核心攻防焦点。AI 技术加速攻击智能化与自动化是首要趋势。攻击者利用 AI 自动生成钓鱼邮件、恶意脚本与漏洞利用代码,极大提升攻击效率与隐蔽性,实现 “一人即战队” 的规模化作战。伴随模型投毒、AI 智能体滥用风险升级,GEO 技术操控大模型、OpenClaw 默认配置漏洞以及 PyPI 恶意版本等事件频发,AI 基础设施本身已沦为新型攻击入口,导致传统流量分析与检测难度剧增。

此外,研究人员发现攻击者正大规模滥用GitHub和Jira等协作平台的自动通知基础设施发送钓鱼邮件。此类攻击利用平台自身邮件服务器投递恶意内容,通过SPF、DKIM和DMARC等身份验证,绕过传统邮件安全网关检测。在GitHub攻击中,攻击者创建代码仓库并将恶意诱饵嵌入提交信息,利用自动通知机制将钓鱼内容发送至协作者邮箱。数据显示2月17日高峰日约有2.89%的GitHub邮件与此滥用活动相关。Jira攻击则滥用服务台邀请功能,通过伪造项目名称和欢迎消息实施社会工程。

本期活跃的安全漏洞信息

1OpenClaw路径限制绕过漏洞(CVE-2026-22180)

2OpenClaw拒绝服务漏洞(CVE-2026-32044)

3Microsoft Excel信息泄露漏洞(CVE-2026-26144)

4 Microsoft Excel权限提升漏洞(CVE-2026-21259)

5Google Chrome内存错误引用漏洞(CVE-2026-4441)

值得关注的安全事件

1研究人员开发出GPUBreach新型攻击技术

研究人员开发出一种名为GPUBreach的新型攻击技术,可通过诱发GDDR6显存Rowhammer位翻转破坏GPU页表(PTE),使非特权CUDA内核获得任意GPU内存读写权限,进而利用NVIDIA驱动程序漏洞实现CPU端权限提升,最终获取root shell。研究团队已于2025年11月向NVIDIA、谷歌、AWS及微软披露该漏洞。对于消费级无ECC显卡,该漏洞目前完全无法缓解;企业级Hopper和Blackwell数据中心GPU默认启用的系统级纠错码(SLCC)可提供防护。完整技术细节及复现工具将于4月13日IEEE安全与隐私研讨会期间公开。

2攻击者借伊以冲突实施紧急警报钓鱼攻击

网络犯罪分子利用伊朗美国以色列冲突制造恐惧,通过伪造紧急导弹警报诱骗用户交出密码。研究人员发现攻击者伪装成内政部和民防部,发送主题为公共安全通告建议采取行动的电子邮件。消息显示严重活跃警告,声称因导弹袭击需要立即躲避,并要求扫描二维码查看官方紧急程序,这是绕过安全过滤器的技巧。二维码指向伪装成Microsoft登录页面的钓鱼网站,窃取用户凭证。这是社会工程的经典案例,利用恐慌和权威诱骗用户在不验证的情况下快速行动。

安天探海网络检测实验室简介

安天探海网络检测实验室是安天科技集团旗下的网络安全研究团队,致力于发现网络流量中隐藏的各种网络安全威胁,从多维度分析网络安全威胁的原始流量数据形态,研究各种新型攻击的流量基因,提供包含漏洞利用、异常行为、应用识别、恶意代码活动等检测能力,为网络安全产品赋能,研判网络安全形势并给出专业解读。