安天网络行为检测能力升级通告(20251130)

时间:2025年11月30日 来源:安天

安天长期基于流量侧数据跟踪分析网络攻击活动,识别和捕获恶意网络行为,研发相应的检测机制与方法,积累沉淀形成了安天自主创新的网络行为检测引擎。安天定期发布最近的网络行为检测能力升级通告,帮助客户洞察流量侧的网络安全威胁与近期恶意行为趋势,协助客户及时调整安全应对策略,赋能客户提升网络安全整体水平。

1. 安天网络行为检测能力概述

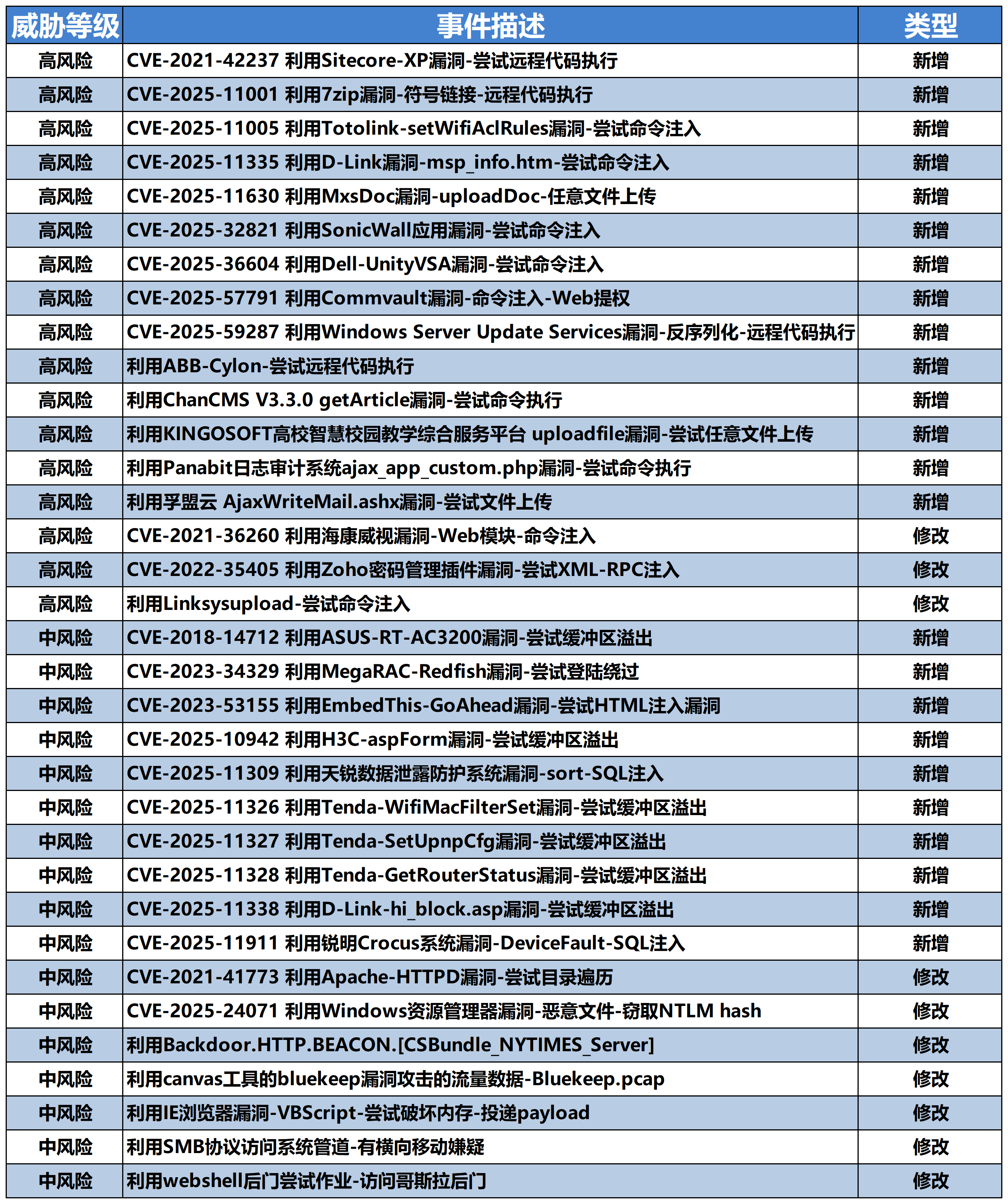

安天网络行为检测引擎收录了近期流行的网络攻击行为特征。本期新增检测规则56条,本期升级改进检测规则50条,网络攻击行为特征涉及漏洞利用、文件上传等高风险,涉及代码执行、代码注入等中风险。

2. 更新列表

本期安天网络行为检测引擎规则库部分更新列表如下:

安天网络行为检测引擎最新规则库版本为Antiy_AVLX_2025112707,建议及时更新安天探海威胁检测系统-网络行为检测引擎规则库(请确认探海系统版本为:6.6.1.4 及以上,旧版本建议先升级至最新版本),安天售后服务热线:400-840-9234。

3. 网络流量威胁趋势

近日,研究人员发现Tycoon 2FA已成为针对企业云环境最活跃的"钓鱼即服务"平台。该平台通过实时中间人攻击技术,可拦截用户名、密码及短信、TOTP等MFA验证码,并窃取会话令牌实现认证绕过。其高仿真钓鱼页面完美模仿Microsoft 365、Gmail登录流程,配合验证码门控、动态代码混淆和域名轮换等规避手段,检测率显著降低。攻击者通过Telegram订阅服务,无需专业技术即可发起攻击。

此外,近期ClickFix社会工程学攻击活动采用高级隐写术,将LummaC2与Rhadamanthys窃密木马直接编码于PNG图像像素数据中。自2025年10月初起,攻击者通过"机器人验证"页面及高度仿真的"Windows更新"全屏界面诱骗用户执行Win+R快捷键粘贴恶意命令。该攻击链历经mshta执行、PowerShell加载、.NET反射程序集、隐写提取及Donut封装shellcode五阶段,利用Blob URL注入、AES/XOR加密和冗长变量名混淆等手段规避检测。

本期活跃的安全漏洞信息

1Google Chrome类型混淆漏洞(CVE-2025-13223)

2Microsoft Azure权限提升漏洞(CVE-2025-59291)

3Fortinet FortiWeb信任管理问题漏洞(CVE-2025-59669)

4Microsoft Windows权限提升漏洞(CVE-2025-59278)

5 IBM Db2信息泄露漏洞(CVE-2025-36131)

值得关注的安全事件

1盗版《战地6》游戏被用于传播恶意软件

研究机构发现,网络犯罪分子利用广受欢迎的EA游戏《战地6》的盗版版本和虚假修改器进行恶意软件传播。这一游戏自10月发布以来,便成为攻击者的目标,他们通过种子网站和论坛散布经过篡改的游戏安装程序,这些程序实际上植入了窃取器和命令与控制(C2)代理。分析发现,这些伪装的“修改器”并不具备实际游戏功能,反而意在窃取用户的敏感信息,包括浏览器数据和加密钱包。专家建议用户仅通过官方渠道下载游戏,避免使用种子文件和第三方工具,以防受害。

2Exchange Online服务中断影响Outlook登录

微软目前正在调查一起Exchange Online服务的中断事件,导致客户无法通过经典Outlook桌面客户端访问其邮箱。此次故障主要影响亚太和北美地区的用户,用户可能无法连接到其Exchange Online邮箱。虽然具体受影响用户数量尚未披露,但该事件已经在管理中心标记为重大服务问题。作为临时解决方案,微软建议受影响用户使用Outlook网页版访问邮箱。

安天探海网络检测实验室简介

安天探海网络检测实验室是安天科技集团旗下的网络安全研究团队,致力于发现网络流量中隐藏的各种网络安全威胁,从多维度分析网络安全威胁的原始流量数据形态,研究各种新型攻击的流量基因,提供包含漏洞利用、异常行为、应用识别、恶意代码活动等检测能力,为网络安全产品赋能,研判网络安全形势并给出专业解读。