安天网络行为检测能力升级通告(20240512)

时间:2024年05月12日 来源:安天

安天长期基于流量侧数据跟踪分析网络攻击活动,识别和捕获恶意网络行为,研发相应的检测机制与方法,积累沉淀形成了安天自主创新的网络行为检测引擎。安天定期发布最近的网络行为检测能力升级通告,帮助客户洞察流量侧的网络安全威胁与近期恶意行为趋势,协助客户及时调整安全应对策略,赋能客户提升网络安全整体水平。

1. 网络流量威胁趋势

近期,研究人员发现ToddyCat组织主要针对位于亚太地区的政府组织(其中一些与国防有关)进行攻击。该组织的主要目标之一是从受害主机中窃取敏感信息。该组织为了从许多主机中收集大量数据,尽可能地自动化数据收集过程,并提供多种替代方法来持续访问和监控他们攻击的系统。该组织使用的方法包括创建反向SSH隧道、使用SoftEther VPN软件、使用Ngrok和Krong代理、安装FRP客户端等。该组织还会利用cuthread、WAExp、TomBerBil等工具窃取数据。

同时,研究人员还发现并分析了一个恶意软件活动,该活动劫持了反病毒产品eScan的更新机制中的缺陷,通过执行中间人攻击投放后门和挖矿程序。GuptiMiner是一种长期存在的恶意软件,可以追溯到2018年或者更早的时间。研究人员发现,通过观察Kimsuky使用的键盘记录器与GuptiMiner中部分操作之间的相似之处,GuptiMiner可能与APT组织Kimsuky存在联系。

本期活跃的安全漏洞信息

1image 目录遍历漏洞(CVE-2024-3727)

2Google Golang 任意代码执行漏洞(CVE-2024-24787)

3WordPress Plugin ConvertPlug 反序列化漏洞(CVE-2024-3240)

4WordPress Automatic SQL注入漏洞(CVE-2024-27956)

5mysql2任意代码注入漏洞(CVE-2024-21511)

值得关注的安全事件

1新型Pathfinder攻击针对英特尔CPU可导致泄露加密密钥和数据

研究人员发现了两种针对高性能英特尔 CPU 的新颖攻击方法,可利用这些方法对高级加密标准 (AES) 算法发起密钥恢复攻击。这些技术被来自加州大学圣地亚哥分校、普渡大学、北卡罗来纳大学教堂山分校、佐治亚理工学院和谷歌的一组学者统称为 Pathfinder 。Pathfinder 允许攻击者读取和操纵分支预测器的关键组件,从而实现两种主要类型的攻击:重建程序控制流历史记录和发起高分辨率 Spectre 攻击。这包括从 libjpeg 等库中提取秘密图像,并通过中间值提取从 AES 中恢复加密密钥。

2研究人员披露HijackLoader恶意软件本更新了其规避技术器

HijackLoader(又名 IDAT Loader)是一种恶意软件加载程序,最初于 2023 年发现,能够使用各种模块进行代码注入和执行。它使用模块化架构,这是大多数加载器所不具备的功能。研究人员最近分析了一个新的 HijackLoader 样本,该样本更新了规避技术。这些增强功能旨在提高恶意软件的隐蔽性,从而在更长的时间内保持不被发现。 HijackLoader 现在包含用于添加 Windows Defender 防病毒排除项、绕过用户帐户控制 (UAC)、规避安全软件经常用于检测的内联 API 挂钩以及采用进程空洞的模块。

2. 安天网络行为检测能力概述

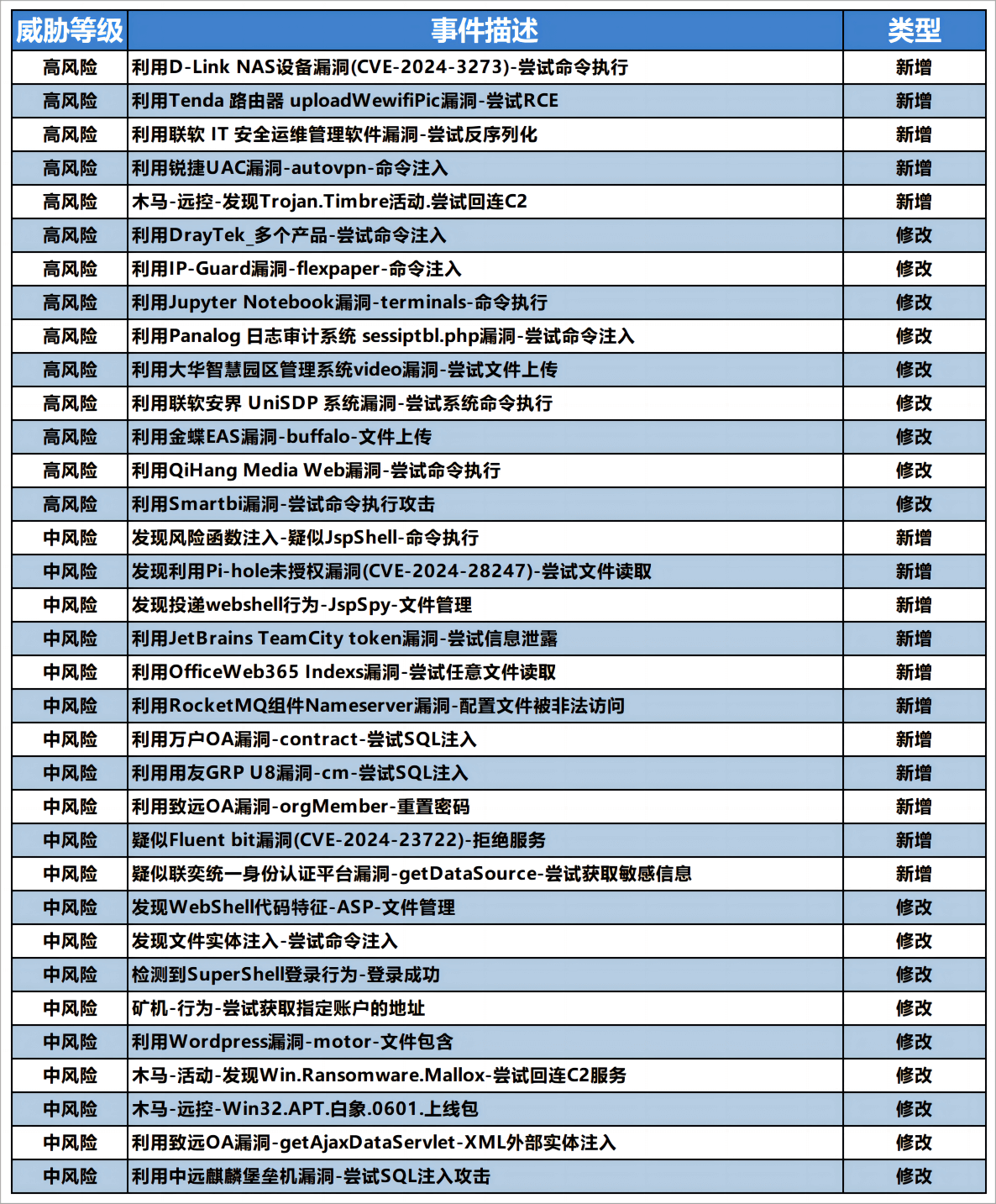

安天网络行为检测引擎收录了近期流行的网络攻击行为特征。本期更新网络攻击行为特征涉及命令执行、反序列化等高风险,涉及拒绝服务等中风险。

3. 更新列表

本期安天网络行为检测引擎规则库部分更新列表如下:

安天网络行为检测引擎最新规则库版本为Antiy_AVLX_2024051107,建议及时更新安天探海威胁检测系统-网络行为检测引擎规则库(请确认探海系统版本为:6.6.1.2 SP1及以上,旧版本建议先升级至最新版本),安天售后服务热线:400-840-9234。

安天探海网络检测实验室简介

安天探海网络检测实验室是安天科技集团旗下的网络安全研究团队,致力于发现网络流量中隐藏的各种网络安全威胁,从多维度分析网络安全威胁的原始流量数据形态,研究各种新型攻击的流量基因,提供包含漏洞利用、异常行为、应用识别、恶意代码活动等检测能力,为网络安全产品赋能,研判网络安全形势并给出专业解读。