安天网络行为检测能力升级通告(20230402)

时间:2023年04月02日 来源:安天

安天长期基于流量侧数据跟踪分析网络攻击活动,识别和捕获恶意网络行为,研发相应的检测机制与方法,积累沉淀形成了安天自主创新的网络行为检测引擎。安天定期发布最近的网络行为检测能力升级通告,帮助客户洞察流量侧的网络安全威胁与近期恶意行为趋势,协助客户及时调整安全应对策略,赋能客户提升网络安全整体水平。

1. 网络流量威胁趋势

近期网络钓鱼攻击活跃,主要利用Microsoft OneNote文件伪装成税单表进行钓鱼邮件攻击,并以此来传播恶意软件;同时新生的勒索软件组织Dark Power横空出世,在不到一个月的时间里攻破了至少10个组织;而卫星和太空行业的组织和设备已经成为国家关键基础设施的重要组成部分,也面临着日益增加的网络威胁,黑客和勒索软件组织开始瞄准该行业,并可能利用漏洞和数据泄漏来获得未经授权的访问和干扰通信,建议用户及时关注网内钓鱼邮件、勒索软件攻击活动。

近期网络安全事件涉及APT37、Dark Power、DarkPink、GhostSec等组织。其中APT37组织使用Microsoft CHM文件传播新的恶意软件,还通过网络钓鱼攻击多个电子邮件和云服务;GhostSec黑客组织主要针对卫星接收器发起网络攻击。

本期活跃的安全漏洞信息

1Microsoft Exchange Server远程代码执行漏洞(CVE-2023-21710)

2Microsoft Outlook权限提升漏洞(CVE-2023-23397)

3Windows本地提权漏洞(CVE-2023-21768)

4Zoom clients安全漏洞(CVE-2023-28597)

值得关注的安全事件

1DarkPink组织针对印度尼西亚外交部门和菲律宾军事部门的攻击活动

近期,安天监测到多起APT组织DarkPink针对印度尼西亚外交部门及菲律宾军事部门的攻击活动。DarkPink(又称saaiwc)组织最早在2021年年中开始活跃,其主要攻击目标为柬埔寨、印度尼西亚、马来西亚、菲律宾、越南、波斯尼亚和黑塞哥维那等国家的外交、军事等部门及行业。攻击者采用DLL侧加载攻击的方式作为其初始手段,利用受信的开发工具MSBuild.exe或者直接利用加密的PowerShell脚本启动恶意载荷。恶意载荷使用Telegram作为攻击者和受害主机之间的通信通道,实现远程控制,最终窃取目标主机的敏感信息。

2Emotet恶意软件利用伪造的W-9税单进行钓鱼攻击

近日,研究人员发现Emotet恶意软件伪装成W-9税单开展最新的钓鱼攻击,利用带有嵌入式脚本的Microsoft OneNote文件分发Emotet恶意软件。一旦感染,恶意软件将窃取受害者的电子邮件信息,用于未来进行持久化的攻击,并安装其他恶意软件。建议用户不要打开来自未知发送者的电子邮件,避免启用Word附件中的宏。

2. 安天网络行为检测能力概述

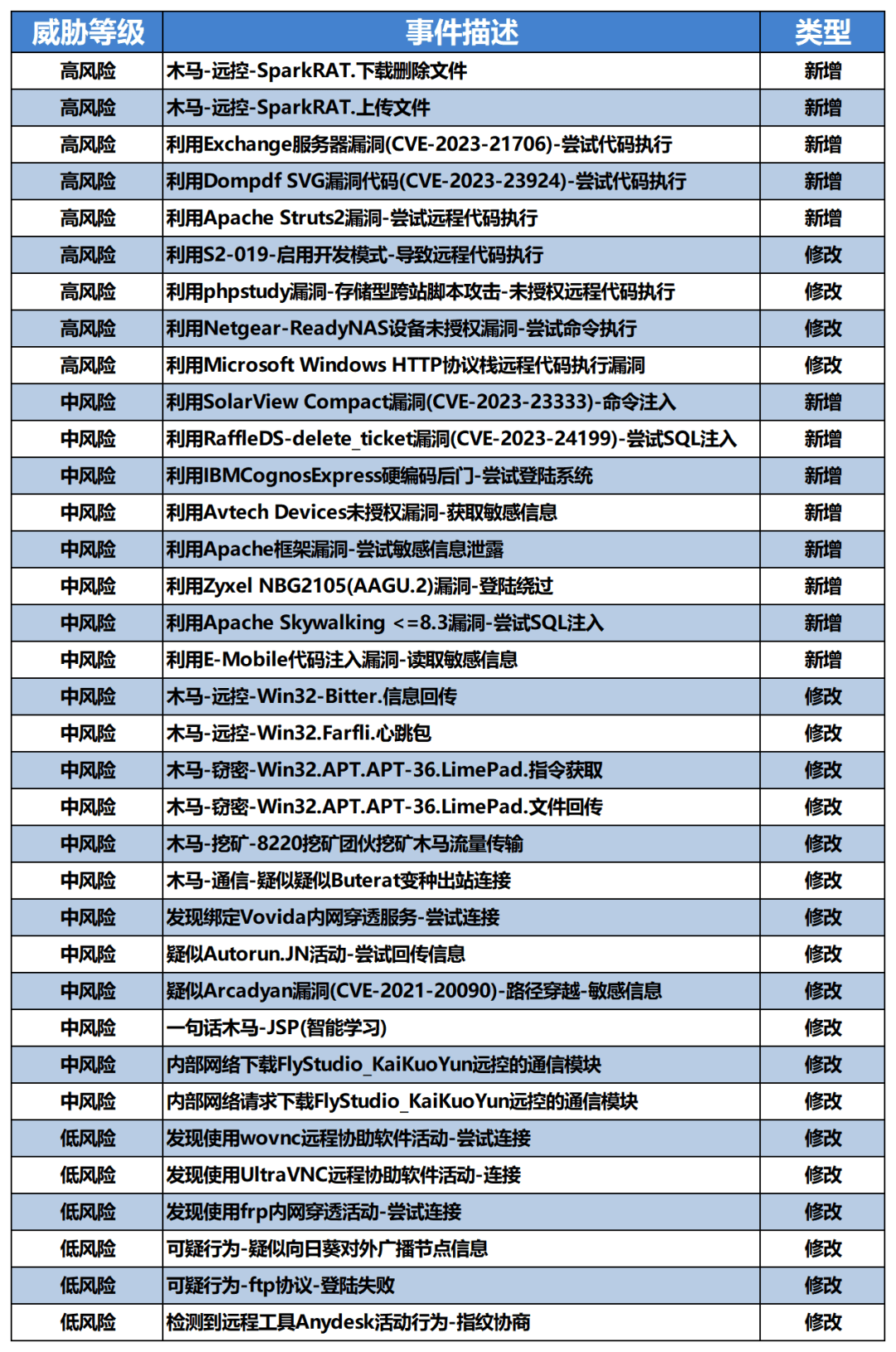

安天网络行为检测引擎收录了近期流行的网络攻击行为特征。本期新增网络攻击行为特征涉及远控木马、代码执行、跨站脚本攻击等高风险,涉及等SQL注入、登陆绕过、代码注入漏洞等中风险及远程协助软件、内网穿透等低风险。

3. 更新列表

本期安天网络行为检测引擎规则库部分更新列表如下:

安天网络行为检测引擎最新规则库版本为Antiy_AVLX_2023032909,建议及时更新安天探海威胁检测系统-网络行为检测引擎规则库(请确认探海系统版本为:6.6.1.2 SP1及以上,旧版本建议先升级至最新版本),安天售后服务热线:400-840-9234。

安天探海网络检测实验室简介

安天探海网络检测实验室是安天科技集团旗下的网络安全研究团队,致力于发现网络流量中隐藏的各种网络安全威胁,从多维度分析网络安全威胁的原始流量数据形态,研究各种新型攻击的流量基因,提供包含漏洞利用、异常行为、应用识别、恶意代码活动等检测能力,为网络安全产品赋能,研判网络安全形势并给出专业解读。