安天网络行为检测能力升级通告(20220821)

时间:2022年08月21日 来源:安天

安天长期研究和积累流量侧网络行为检测能力,沉淀形成安天自主研发的网络行为检测引擎,安天定期发布网络行为检测能力升级通告,帮助客户洞察流量侧网络威胁趋势,及时调整检测策略,提升网络威胁检测效率。

1. 网络流量威胁趋势

通过监测网络流量发现基础中间组件利用、病毒木马活动、钓鱼行为活跃度提升,其中Mirai僵尸网络、挖矿木马较为活跃;综合威胁情报分析发现新一轮的网络钓鱼活动已开启。

网络威胁主要集中在僵尸网络、挖矿木马、钓鱼网站等。涉及的组织或家族有:肚脑虫、海莲花、暗象、APT33、TA505、8220挖矿、Mirai、DorkBot、Beapy、Coffee、H2Miner等。

本期活跃的安全漏洞信息

1Apache Log4j2 远程代码执行漏洞(CVE-2021-44228)

2Spring Security RegexRequestMatcher 认证绕过漏洞(CVE-2022-22978)

3VMware Workspace ONE Access 模板注入漏洞(CVE-2022-22954)

4VMware Workspace ONE Access 认证漏洞(CVE-2022-22972)

5LanProxy 目录遍历漏洞(CVE-2021-3019)

6Microsoft MSHTML 远程代码执行漏洞(CVE-2021-40444)

值得关注的安全事件

1Zimbra RCE 漏洞被大规模利用

近日,美国网络安全和基础设施安全局(CISA)在其“已知遭利用漏洞”目录中增加了两个漏洞,分别是CVE-2022-27925和CVE-2022-37042,这两个高度严重的漏洞与Zimbra Collaboration中的缺陷有关,这两个漏洞都可以链接到受影响的电子邮件服务器上,实现未经身份验证的远程代码执行,网络安全公司 Volexity发现未知威胁行为者在大规模疯狂利用Zimbra实例。

2滥用Google等网站进行窃密的网络钓鱼活动频繁活跃

近日,安全研究人员发现新型大规模网络钓鱼活动正在滥用 Google Sites 和 Microsoft Azure Web App 创建欺诈性网站,黑客通过在各种合法网站上发布网络钓鱼页面的链接,以此来增加流量并提升恶意网站的搜索引擎排名,目前,黑客通过网络钓鱼活动试图窃取 MetaMask 钱包和加密货币交易所的凭证。建议用户不应完全信任搜索结果排名靠前的网站。

2. 安天网络行为检测能力概述

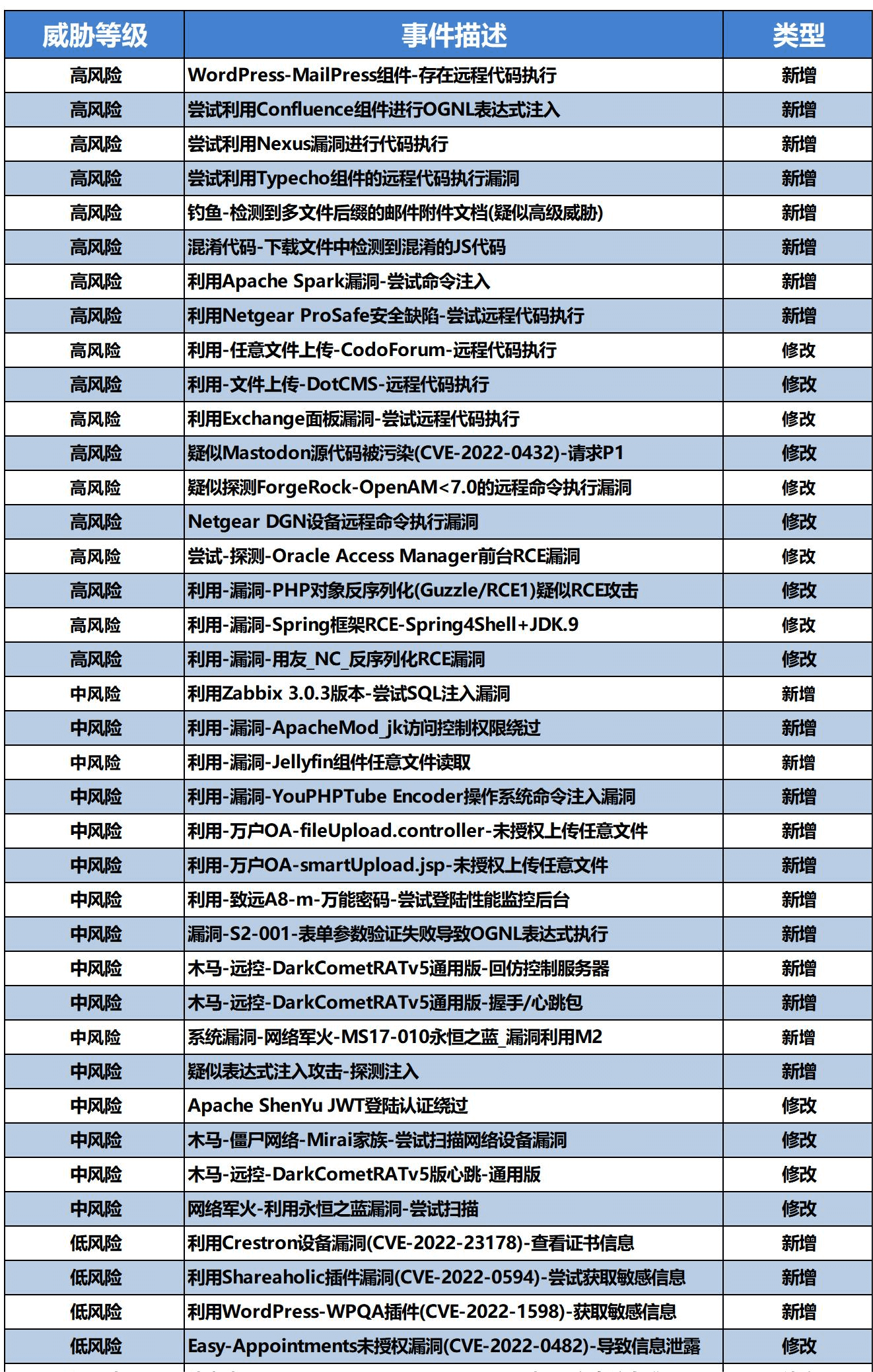

安天网络行为检测引擎收录了近期流行的网络攻击行为特征。本期新增网络攻击行为特征涉及远程代码执行漏洞、钓鱼邮件、反序列化漏洞等高风险,涉及SQL注入、远控木马、僵尸网络等中风险,还包括侦察探测、目录遍历等低风险。

3. 更新列表

本期安天网络行为检测引擎规则库部分更新列表如下:

安天网络行为检测引擎最新规则库版本为Antiy_AVLX_2022081719,建议及时更新安天探海威胁检测系统-网络行为检测引擎规则库(请确认探海系统版本为:6.6.1.2 SP1及以上,旧版本建议先升级至最新版本),安天售后服务热线:400-840-9234。

安天探海网络检测实验室简介

安天探海网络检测实验室是安天科技集团旗下的网络安全研究团队,致力于发现网络流量中隐藏的各种网络安全威胁,从多维度分析网络安全威胁的原始流量数据形态,研究各种新型攻击的流量基因,提供包含漏洞利用、异常行为、应用识别、恶意代码活动等检测能力,为网络安全产品赋能,对网络安全形势研判给出专业解读。