冬训营丨打击内部跳板——传统端点的EDR运维实战

时间 : 2022年01月27日 来源: 安天

首先我们对log4j的漏洞利用场景做一个假定。上图是一个企业内网环境,员工在工作机上通过钓鱼邮件下载了log4j的漏洞利用程序并双击执行。该漏洞利用程序利用该员工的工作机为跳板,向内网的web服务器发送带用JNDI参数的HTTP GET请求。如果其中内网的一台web服务器运行的某个服务是存在log4j远程漏洞的,该服务器会根据GET请求的参数,从外网下载Conti勒索软件并落地扫描,完成了对该服务器的勒索行为。

从上述我们可以看出,虽然log4j是常见的服务器的漏洞,但端点也可能会成为其漏洞利用的跳板。所以从一些Log4j的漏洞利用程序作业链可以看出,海量端点治理本身就是重大漏洞检测的一部分,无论这个端点是否存在着这个漏洞;原有的单一终端和现行的病毒引擎检测,不足以达到威胁的识别和阻断。需要更多的上下文环境、多点间的相关数据关联形成上层的判断决策。不同于以往的端点防御的思路,通过这种强运维的方式,持续对端点数据行为数据进行采集,利用异常行为分析、云端威胁情报等方式主动发现来自外部或内部的威胁,并进行阻断、取证、补救和溯源正是EDR的一个工作场景。

2.安全场景化的EDR采集

EDR的工作对象不是传统的特征码,而主要是基于主机场景的元数据化采集。但是端点的元数据是海量且分散的,端点的算力是有限的,而深度检测也只是需要一部分线索来进行判定的。所以采集什么样的数据,以及怎么采才更有效,是EDR数据采集中的重中之重。

因为端点是海量的,很难找到一种统一的采集方式,既能做到节省算力,又能保证采集数据是足够有效的。所以EDR探针往往会把采集能力做成可配置的,可根据端点的不同安全场景来动态调整采集方式和采集内容。下表列出几种常见的端点安全场景:

基于安全场景的数据采集方案

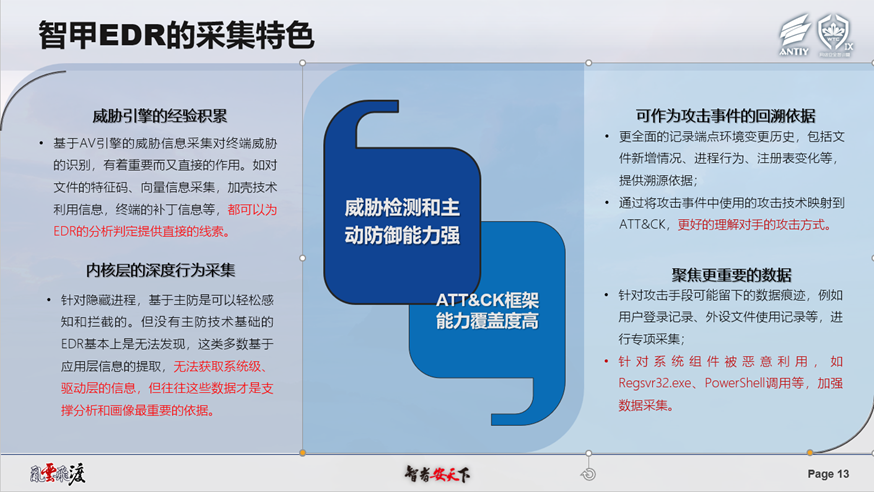

EDR各厂商都有相应的采集策略和方式,安天智甲EDR采集具有的以下几个特色:

3.辅助决策的EDR深度检测和精准响应

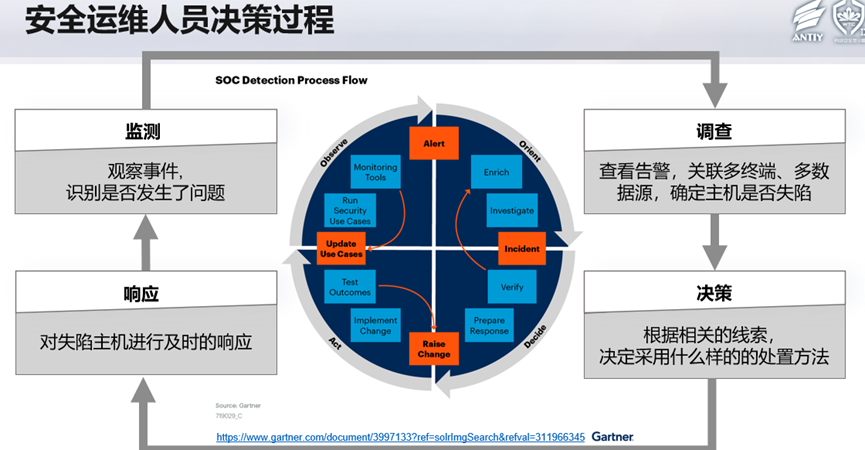

下图是Gartner对安全运维人员的工作流程的归纳:

EDR应该在运维人员决策的过程中,提供有效的辅助手段:

在监测阶段:

· 只有1%左右的事件才会形成告警,要提高告警的准确度,减少安全人员的运维精力。

· 提供一个基于安全场景的变化关系,时间窗口内上下文数据以及多点间的数据分布为基础的告警内容,以进行更深度的判断和预测。

在调查阶段:

· 为运维人员提供当前资产多个数据源与各种分析引擎的比对结果。

· 关联全网多终端数据,来形成更上层的判断,有效地将更多的安全日志聚合为安全事件,减少告警的次数,提升安全运维人员的工作效率。

在决策阶段:

· 运维人员需要对告警事件进行详细的调查取证时,以快速形成处置决策。

· EDR为用户决策提供可视化的相关线索,提供辅助决策的线索参考,包含主机、资产、IP、账号等的相关信息。

在响应阶段:

· 支持细粒度响应动作集合,包括了对扇区、注册表、文件、驱动、进程等的动作定义,并可以执行包括磁盘遍历,特征匹配搜索等逻辑动作。

· 还应支持自动化的,可视化的编排响应脚本的方式,方便用户快速的生成响应脚本,并对终端进行精准的下发响应。

4.EDR的典型场景应用

我们认为99%的安全威胁应该直接阻断在第一次,剩下1%的异常活动需要检测与响应。这样主机EPP产品就可以构成一个实时响应即时阻断环,EDR产品构成一个准实时的异常响应环。传统的 EPP 解决方案与当前的 EDR 解决方案,将是一个互相融合的趋势。

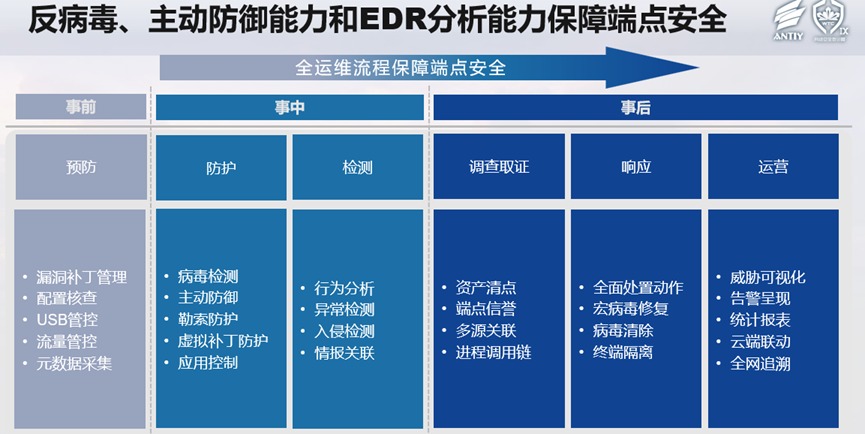

如下图,反病毒能力、主动防御能力融入EDR产品中,可以为安全运维人员提供一个安全闭环的的事前预防、事中防护阻断、事后调查响应的作业链,减少人工运维成本。